Le truffe informatiche non sono più opera di singoli criminali improvvisati, ma di vere e proprie società organizzate e distribuite a livello internazionale. In Paesi come India, Nigeria, Ghana e Pakistan, questi centri operano con efficienza simile a quella di piccole-medie imprese. Hanno una gerarchia ben definita, ruoli assegnati, strumenti dedicati e una struttura tecnologica spesso più sofisticata di quanto si possa immaginare. Nell’articolo di oggi ci addentriamo nelle cosiddette “Scam City” del sud-est asiatico, una delle zone più prolifiche al mondo quando si parla di truffe informatiche.

L’Organizzazione Criminale

All’interno di questi centri, i ruoli sono assegnati con chiarezza e specializzazione. Possiamo individuare:

Dialer: sono gli operatori incaricati di contattare le potenziali vittime, tramite telefonate, campagne email automatizzate o messaggi SMS. Rappresentano il primo punto di contatto con l’obiettivo.

Handler: una volta individuata una probabile vittima, il caso passa a personale più esperto. Questi operatori guidano la vittima attraverso tecniche di social engineering fino a prendere direttamente il controllo remoto del dispositivo.

Closer: si occupano della fase di monetizzazione. Il loro compito è trasferire o convincere la vittima a trasferire denaro, solitamente attraverso metodi difficili da tracciare come gift card, criptovalute o bonifici su conti mule.

Manager/Supervisori: supervisionano l’intera operazione, assegnano i turni, monitorano le performance degli operatori e gestiscono l’infrastruttura interna, comprese le misure di sicurezza contro il rilevamento esterno o le fughe di informazioni.

Questa struttura gerarchica permette a questi centri di operare con efficienza e scalabilità, simile a quella di un call center aziendale ben rodato.

Gli Strumenti Utilizzati

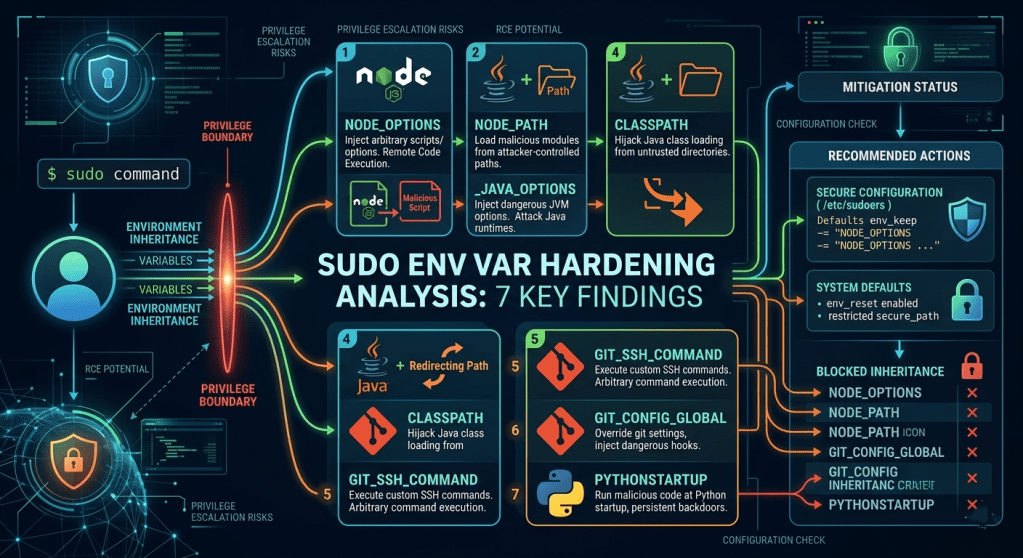

Dal punto di vista tecnologico, queste fabbriche del phishing sono equipaggiate con postazioni informatiche dotate di VPN, proxy, sistemi VoIP, e strumenti di controllo remoto come AnyDesk e TeamViewer. Non è raro che facciano uso di centralini VoIP basati su Asterisk o FreePBX per mascherare l’origine delle chiamate.

A livello infrastrutturale, questi centri fanno uso di server SMTP (spesso compromessi o affittati da provider off-shore) per lanciare campagne massive di phishing. I messaggi email sono spesso realizzati con kit di phishing prefabbricati, acquistati su forum specializzati o su canali Telegram, che clonano in modo quasi perfetto l’aspetto di home banking, portali email o servizi cloud. Molto diffuso anche l’uso di tecniche di spoofing telefonico per falsificare numeri ufficiali di banche o enti pubblici.

Tecniche di Attacco

Un’altra tecnica sempre più diffusa è il domain shadowing, ovvero l’abuso di sottodomini legittimi (spesso compromessi) per ospitare pagine di phishing. Le infrastrutture tecniche si appoggiano spesso a VPS economici situati in giurisdizioni poco collaborative, e molti operatori utilizzano IaaS (Infrastructure-as-a-Service) per scalare rapidamente.

Le tecniche di attacco utilizzate non si limitano più al solo phishing via email. I messaggi SMS ingannevoli (smishing) e le chiamate automatizzate (vishing) con messaggi preregistrati sono ormai pane quotidiano per questi centri. Nel panorama mobile, è sempre più comune l’uso di APK Android trojanizzati distribuiti via link diretti o marketplace non ufficiali: app apparentemente innocue che, una volta installate, sottraggono credenziali e intercettano OTP.

L’ingegneria sociale rappresenta il cuore pulsante del modello di attacco. I truffatori seguono script dettagliati, studiano il comportamento delle vittime e si adattano alle loro reazioni. Le informazioni raccolte da data breach o tramite OSINT (ricerca su social, forum, vecchie email) vengono usate per rendere le conversazioni ancora più credibili.

Una volta che le credenziali o i dati finanziari sono stati acquisiti, si passa alla fase di monetizzazione. Le gift card sono un mezzo molto usato: vengono convertite in beni, rivendute o scambiate in circuiti underground. Le criptovalute rappresentano lo strumento ideale per tracciare e incassare fondi in modo anonimo, spesso facendo uso di mixer o wallet privacy-oriented come Monero. I truffatori più organizzati si avvalgono di conti bancari intestati a prestanome (mule account) per effettuare bonifici in modo apparentemente legittimo.

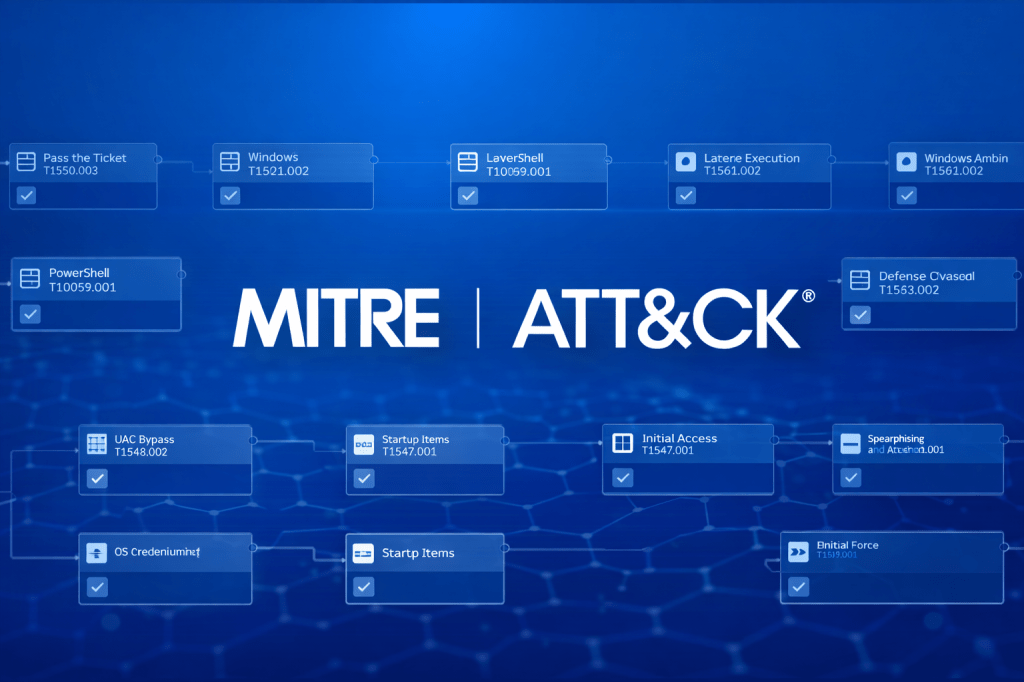

Per evitare il rilevamento da parte dei sistemi di sicurezza, questi centri adottano tattiche sempre più avanzate: dalla rotazione continua di IP e domini, all’uso di crypter polimorfici che cambiano l’hash del malware a ogni esecuzione. Alcuni operatori monitorano attivamente blacklist e piattaforme di threat intelligence per evitare che i propri domini vengano scoperti. Altri utilizzano attacchi a tempo, in cui le pagine di phishing vengono attivate solo per poche ore, giusto il tempo di colpire un target specifico e poi sparire nel nulla.

Il Meccanismo della Truffa

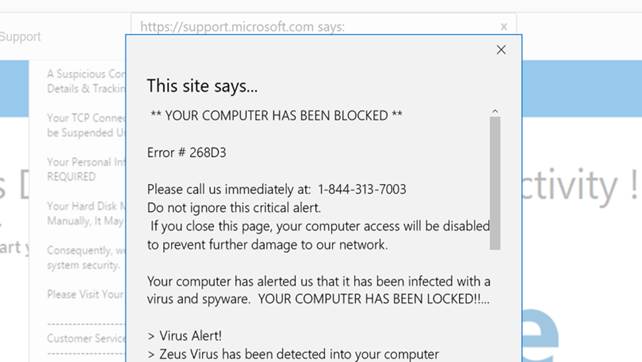

La maggior parte degli attacchi inizia con un meccanismo di advertising fraudolento: banner o pop-up che simulano errori critici del sistema operativo e invitano l’utente a chiamare un numero di assistenza.

Una volta contattato, il truffatore convince la vittima a consentirgli l’accesso remoto tramite strumenti come TeamViewer, mostrando falsi log di sistema, eseguendo comandi innocui in terminale per simulare scansioni antivirus, e convincendo la vittima a pagare per una “riparazione urgente”.

In molti casi, l’interazione con la vittima può durare anche oltre un’ora.

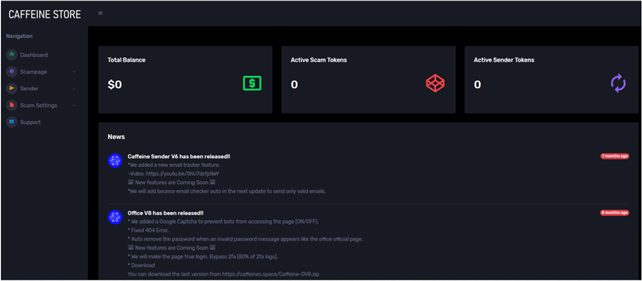

Questo approccio mostra come il phishing non sia più un semplice click su un link malevolo, ma un’operazione di social engineering articolata, persistente, e tecnicamente costruita per aggirare le difese sia tecnologiche che anche psicologiche della vittima. Si parla a tutti gli effetti di impresa criminale, anche grazie a servizi di “Phishing-as-a-Service” che permettono a chiunque di acquistare interi pacchetti con kit, server, manuali e persino supporto tecnico. Alcuni centri hanno introdotto dashboard interne per monitorare KPI come click, conversioni e guadagni, oltre a sistemi di affiliazione che incentivano chi porta nuove vittime. Questo livello di efficienza operativa rende questi servizi una vera minaccia alla cybersecurity globale.

Come Difendersi

La difesa da questi attacchi, per loro stessa natura, non può basarsi prettamente nella presenza di un buon antivirus, che comunque è assolutamente necessario. Ma è importante una security awareness diffusa e aggiornata, la consapevolezza delle minacce che ci circondano in ambito informatico, in modo tale da essere in grado di riconoscerle ed evitarle.

Bonus tip per le aziende: è sempre consigliata la configurazione corretta di record SPF/DKIM/DMARC, sistemi per il rilevamento e la segnalazione automatica delle email sospette, e feed di threat intelligence per tracciare IP, domini e TTP (tattiche, tecniche, procedure) dei gruppi attivi.

Conclusione

I centri di truffa e phishing non sono più una curiosità relegata a qualche reportage di cronaca. Sono vere e proprie imprese del crimine informatico. Conoscere il loro funzionamento, le tecniche impiegate e l’evoluzione delle infrastrutture che li supportano è essenziale per chiunque, dalle forze dell’ordine per il contrasto, agli esperti di cybersecurity per la protezione delle aziende, fino ai comuni utilizzatori di internet, per la tutela personale.