🔥 Articoli di tendenza

-

5 Motori di Ricerca per il Dark Web nel 2025

Il Dark Web è una parte di Internet frequentemente associata ad attività criminali, offre vantaggi per la privacy e l’accesso a informazioni in regimi oppressivi. Esistono diversi motivi per cui destreggiarsi all’interno di questo mondo.…

-

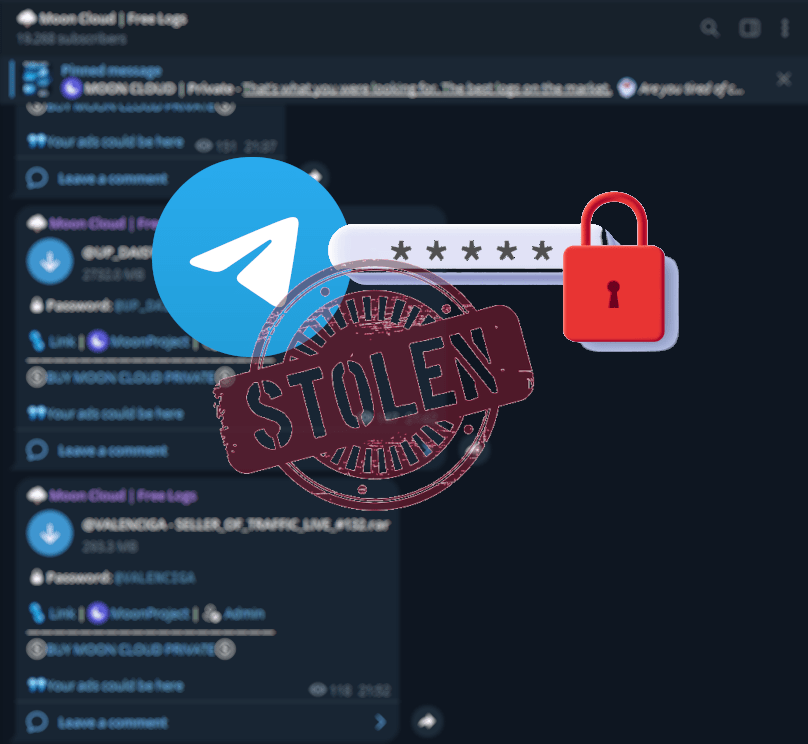

5 Canali Telegram di Credential Leak che devi monitorare nel 2025

Telegram è diventato un’importante piattaforma per i cybercriminali, facilitando la diffusione di credenziali rubate. Monitorare i canali Telegram è cruciale per la cybersecurity. Questo articolo evidenzia cinque canali da tenere d’occhio nel 2025 per prevenire…

-

Come Siamo Riusciti a Bypassare CrowdStrike

Nell’articolo di oggi mostriamo e analizziamo nel dettaglio come siamo riusciti ad eseguire il bypass di uno dei principali Vendor di soluzioni EDR.

🕗 Articoli recenti

-

Come fare Jailbreak ai Large Language Models con una Poesia

La poesia, oltre a essere un mezzo espressivo, può essere utilizzata per attaccare Large Language Models attraverso una tecnica chiamata “Adversarial Poetry”. In questo articolo approfondiamo lo studio sull’adversarial poetry, concentrandoci sul suo meccanismo di funzionamento, sulla sua efficacia e sui risultati ottenuti.

-

Malware Analysis: Introduzione al disassemblaggio con Radare2

Questo articolo guida alla comprensione di Radare2, non come semplice disassemblatore, ma come ambiente modulare e flessibile per il reverse engineering. L’obiettivo non è imparare comandi a memoria, ma sviluppare un modello mentale coerente del binario, padroneggiando navigazione, configurazioni ed euristiche per trasformare dati grezzi in informazioni interpretabili.

-

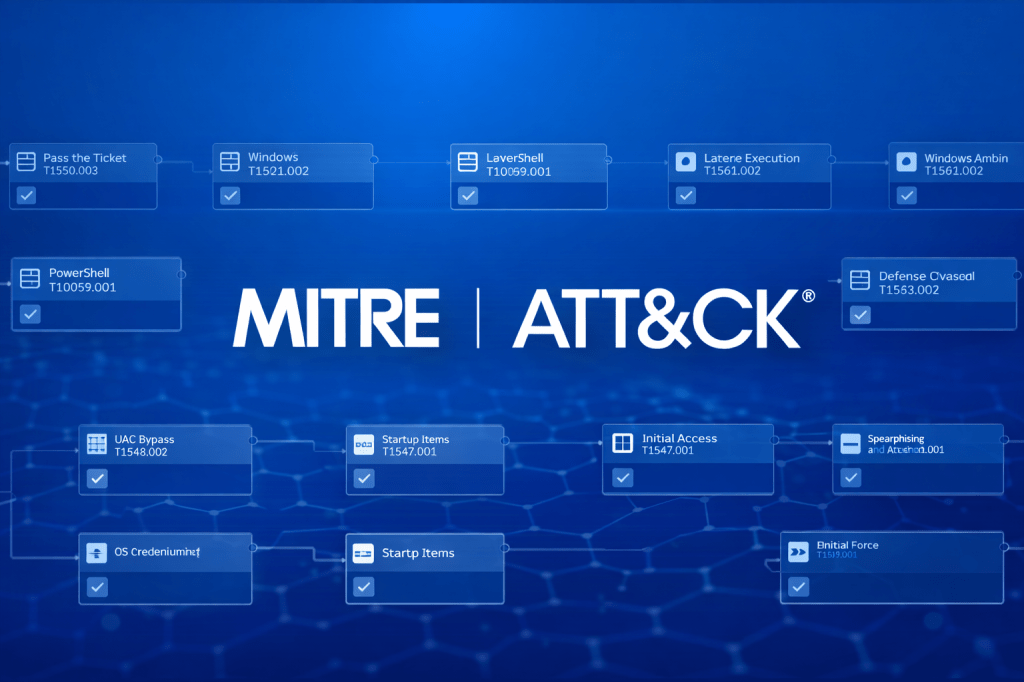

Threat Hunting oltre gli alert: principi e modelli operativi

Il Threat Hunting è una pratica proattiva di ricerca di minacce all’interno delle reti aziendali, distinta dalla Cyber Threat Intelligence e dall’Incident Response. Mira a identificare compromissioni già avvenute per ridurre il dwell time, attraverso analisi basate su ipotesi. Richiede competenze specifiche e approcci metodologici

-

Q-Day: Perché la crittografia attuale non è pronta per un avversario quantistico

L’evoluzione del calcolo quantistico pone una minaccia diretta agli algoritmi crittografici attualmente più diffusi, come RSA e Diffie-Hellman, che costituiscono la base della sicurezza delle comunicazioni moderne, poiché non sono progettati per resistere ad avversari dotati di capacità quantistiche sufficientemente avanzate. Per affrontare questo scenario stanno emergendo la Crittografia Post-Quantistica e la Quantum Key Distribution.

-

Threat Hunting su Cobalt Strike: dalle viscere del beaconing all’infrastruttura C2

Un tool che non ha bisogno di presentazioni, ampiamente utilizzato dai threat actor e costantemente analizzato dai difensori. Dopo anni passati ad osservare e analizzare compromissioni reali, è arrivato il momento di realizzare quella che riteniamo essere la guida più completa mai pubblicata sul threat hunting di Cobalt Strike.

-

Chain-Of-Thoughts Hijacking: un nuovo attacco di Jailbreak contro Large Reasoning Models

I Large Reasoning Model sono modelli di Intelligenza Artificiale progettati per risolvere problemi complessi combinando la comprensione del linguaggio naturale con il ragionamento logico. In un recente studio è stato dimostrato che prompt con sequenze di ragionamento molto lunghe possono far eseguire comandi malevoli che, in condizioni normali, verrebbero rifiurati.

-

Un Nuovo Phishing Kit utilizza l’AI Per Generare Campagne di Phishing Totalmente Personalizzate e Diversificate

InboxPrime AI, osservato per la prima volta nell’ottobre 2025 dai ricercatori di AbnormalAI, è un kit di phishing facilmente accessibile nei circuiti underground, che viene pubblicizzato come una “soluzione programmatica per invii massivi”, che sfrutta persino le interfacce web di Gmail per simulare quanto più possibile il comportamento umano e aggirare i tradizionali filtri anti-spam.

-

Malware Analysis: Reverse Engineering di un file ELF (linux)

L’analisi di malware ELF, tipicamente mirato a sistemi Linux, rappresenta una sfida complessa a causa delle sofisticate tecniche di offuscamento e anti-analisi impiegate dagli attaccanti. In questo articolo esploriamo nel dettaglio uno stager particolarmente insidioso, smontandone la logica attraverso analisi statica, self-modifying code e una chiave XOR polimorfica usata per nascondere il payload reale.