In un mondo sempre più interconnesso, dove ogni giorno miliardi di persone navigano nel web, la pubblicità online è uno strumento fondamentale per le aziende. Tuttavia, dietro a banner colorati e promozioni accattivanti, si nasconde una crescente minaccia informatica: il malvertising.

Questo termine, unione di “malware” e “advertising”, indica una pratica pericolosa e subdola che sfrutta la pubblicità online, spesso di Google, per distribuire software malevoli e compromettere gli utenti ignari.

Negli ultimi anni, il malvertising è diventato uno degli strumenti preferiti dai cybercriminali, grazie alla sua efficacia e all’abuso dei nomi di brand noti, con cui riesce ad ingannare anche utenti più esperti.

Cosa si nasconde dietro il Malvertising

Il malvertising funziona sfruttando sistemi pubblicitari legittimi per distribuire contenuti malevoli. Gli hacker utilizzano spazi pubblicitari online per inserire codice malevolo all’interno di banner, video o pop-up. Quando un utente clicca sull’annuncio o, in alcuni casi, semplicemente carica una pagina web che contiene tali annunci, il codice malevolo può essere scaricato sul suo dispositivo. Questo permette agli attaccanti di rubare informazioni personali, installare ransomware o persino prendere il controllo del dispositivo della vittima.

A differenza di altre forme di attacchi informatici che richiedono una certa interazione dell’utente, il malvertising è particolarmente insidioso perché può infettare un dispositivo anche senza un’azione attiva da parte dell’utente, sfruttando vulnerabilità nei browser o nei plug-in.

Fonte: MalwareBytes

La diffusione del Malvertising

Secondo un recente report di Malwarebytes, il malvertising sta evolvendo rapidamente, raffinando le sue tecniche per rendersi sempre più difficile da individuare. Le piattaforme pubblicitarie online spesso non riescono a monitorare adeguatamente gli annunci che distribuiscono, permettendo ai cybercriminali di infiltrarsi nei flussi legittimi di pubblicità con relativa facilità. Questo significa che anche siti affidabili e conosciuti possono diventare vettori involontari di attacchi.

Un aspetto particolarmente preoccupante è la capacità del malvertising di raggiungere una vasta gamma di utenti. Mentre in passato le vittime principali erano gli utenti che navigavano su siti meno sicuri o che scaricavano contenuti pirata, oggi anche chi visita quotidianamente siti popolari e affidabili può cadere preda di questi attacchi. Piattaforme di notizie, siti di shopping online e persino social media sono diventati potenziali vettori di malvertising.

Tecniche di attacco sempre più sofisticate

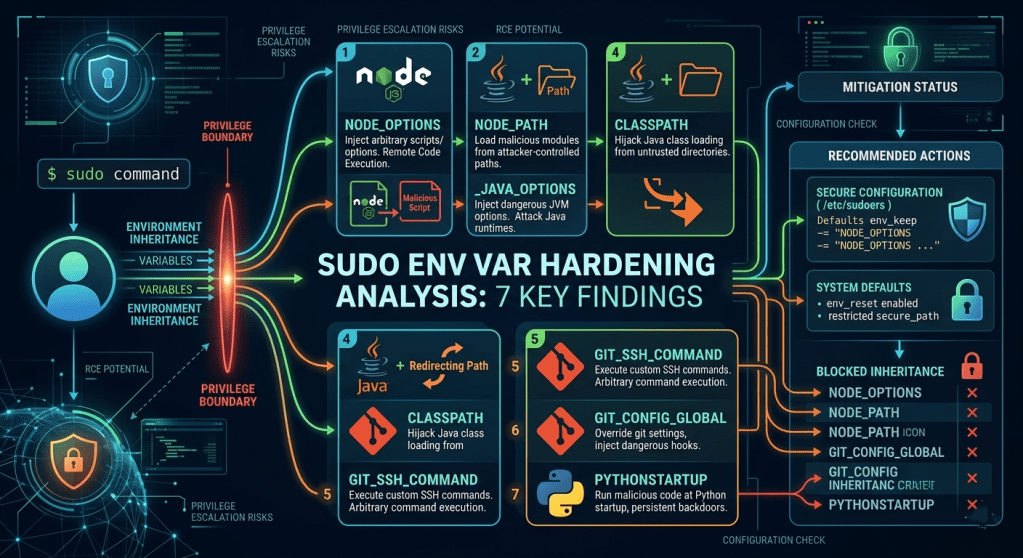

I cybercriminali stanno perfezionando le loro tecniche di malvertising, rendendole sempre più difficili da individuare. Uno dei metodi utilizzati è il drive-by download, un attacco che non richiede nemmeno il clic da parte dell’utente: basta visualizzare la pagina web contenente l’annuncio infetto perché il malware venga installato.

Un’altra tecnica in crescita è il cosiddetto fingerprinting, che permette agli attaccanti di analizzare l’hardware e il software del dispositivo della vittima per scegliere il tipo di attacco più efficace.

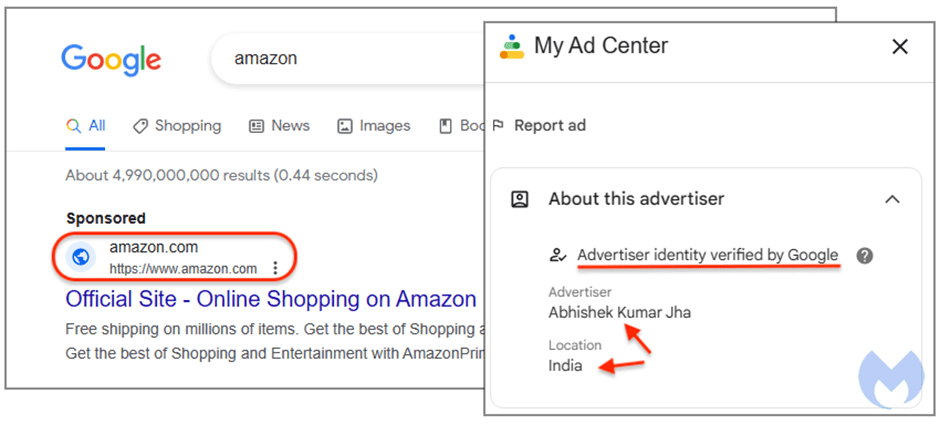

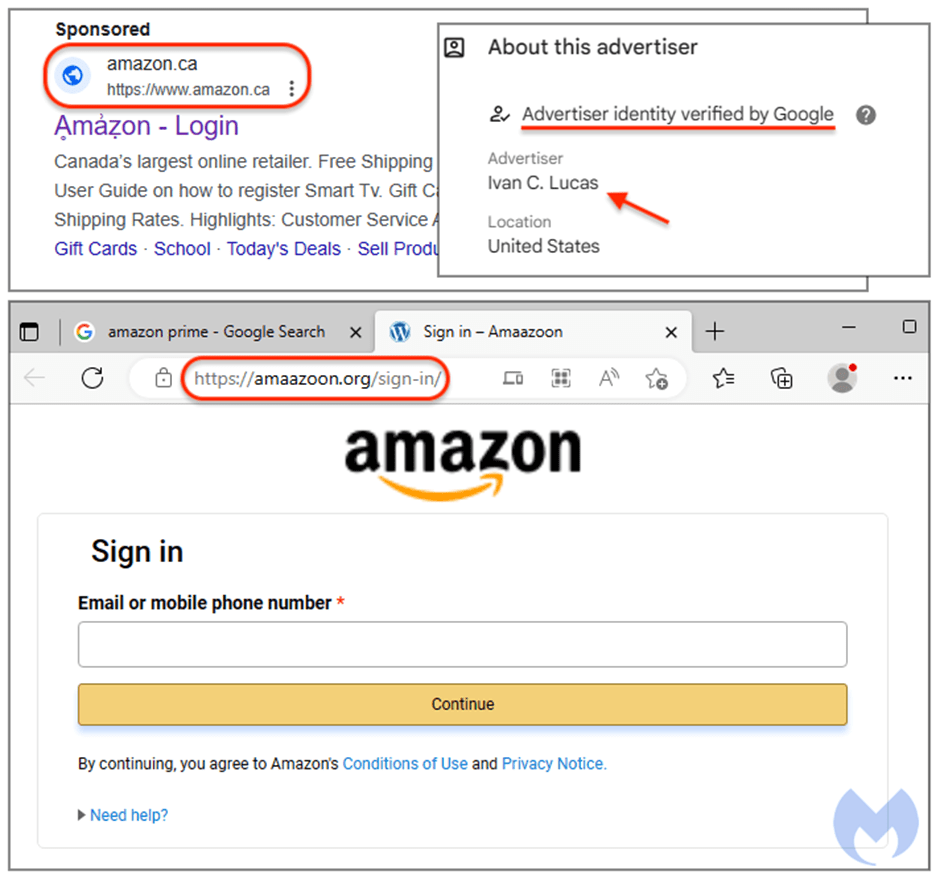

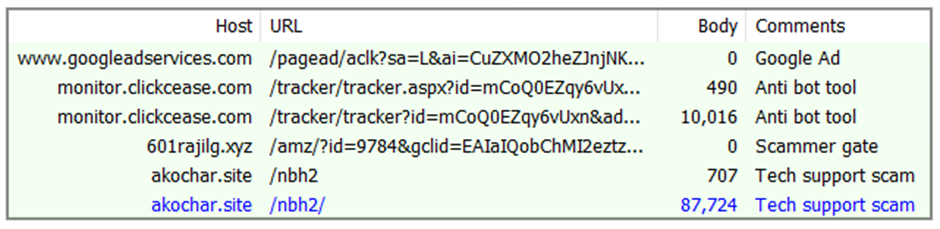

Infine, una delle tecniche più efficaci nel malvertising è il cloaking, che prevede l’uso di due URL: uno legittimo, mostrato agli utenti e ai sistemi di verifica, e uno malevolo, attraverso cui viene condotto l’attacco. Questo approccio consente ai criminali di sfuggire ai controlli di sicurezza e garantire che solo il traffico utente raggiunga le pagine di destinazione malevole.

Fonte: MalwareBytes

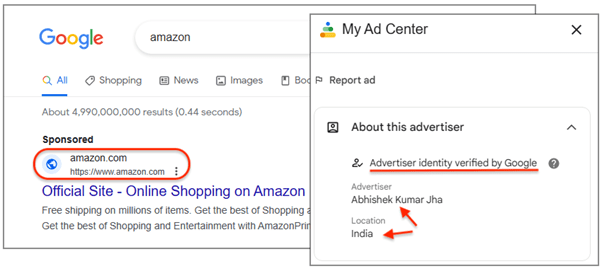

Uno dei problemi principali è che gli inserzionisti possono essere affiliati legittimi di marchi noti come Amazon. Tuttavia, i criminali sfruttano questa dinamica mostrando l’URL ufficiale del brand nell’annuncio, mentre l’URL di destinazione dell’annuncio stesso non ha nulla a che fare con quel brand. Molti degli annunci dannosi utilizzano servizi di accorciamento degli URL, tecniche di cloaking o domini registrati di recente, appositamente creati per attività malevole.

Fonte: MalwareBytes

Come difendersi dal Malvertising

Nonostante la crescente sofisticazione degli attacchi, esistono misure che utenti e aziende possono adottare per proteggersi dal malvertising. Ecco alcuni consigli essenziali:

- Aggiornamento continuo del software: Mantenere sempre aggiornati il browser, il sistema operativo e i plug-in è fondamentale per ridurre le vulnerabilità sfruttabili dagli attacchi di malvertising.

- Utilizzare ad-blocker: Gli strumenti di blocco degli annunci non solo migliorano l’esperienza di navigazione eliminando la pubblicità invasiva, ma possono anche ridurre significativamente il rischio di imbattersi in annunci malevoli.

- Navigare in modalità sandbox: Alcuni browser offrono modalità di navigazione isolate (sandbox), che possono limitare l’esecuzione di codice dannoso e proteggere l’integrità del sistema operativo.

- Affidarsi a soluzioni di sicurezza avanzate: Software antivirus e antimalware aggiornati possono rilevare e bloccare il codice malevolo distribuito tramite malvertising.

- Consapevolezza: Sia gli utenti che le aziende devono essere consapevoli del rischio rappresentato dal malvertising e adottare pratiche di navigazione sicura. Questo include evitare di cliccare su annunci sospetti e monitorare attentamente i comportamenti anomali del dispositivo.

Conclusione

Il malvertising è un problema che persiste da anni e che probabilmente continuerà a rappresentare una minaccia nel prossimo futuro. È fondamentale che gli utenti siano consapevoli del fatto che i criminali possono acquistare spazi pubblicitari e aggirare i meccanismi di sicurezza, impersonando marchi noti.