Un buon Threat Hunter deve conoscere come opera un attaccante ed essere in grado di profilare una minaccia. In questo articolo forniremo le basi per effettuare la profilazione di una minaccia tramite il framework ATT&CK Matrix, partendo da un report di Threat Intelligence. La profilazione delle minacce è un aspetto fondamentale, in quanto ci aiuta a comprendere meglio il comportamento degli attaccanti, anticipando così possibili evoluzioni dell’attacco.

Che cos’è l’ATT&CK Matrix?

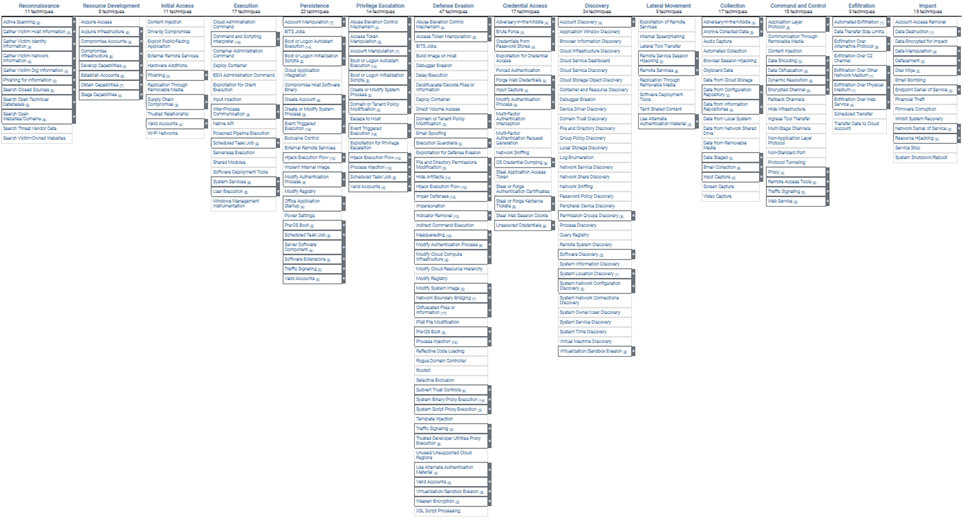

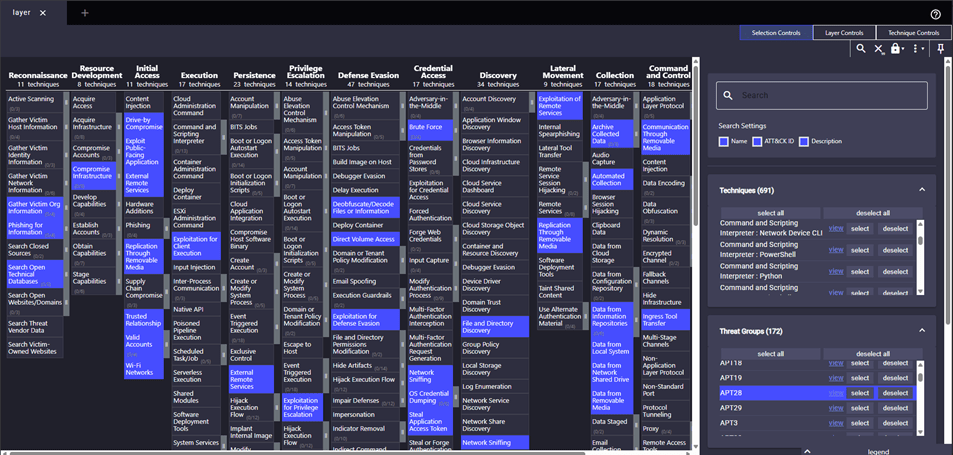

L’ ATT&CK Matrix è un framework utilizzato per profilare e analizzare le attività di un attaccante. Opera in diversi ambienti, tra cui Enterprise, Cloud, Mobile e in contesti di sistemi di controllo industriale (ICS). Costituisce un linguaggio condiviso, adottato sia in ambito offensivo sia difensivo, facilitando la comprensione reciproca e migliorando la comunicazione anche con figure non specialistiche. Non si concentra su chi attacca, ma su come lo fa.

È strutturato in:

- Tattiche: rappresentano gli obiettivi dell’attaccante (es. ottenere l’accesso su una determinata macchina target, fare lateral movement, esfiltrare dati, ecc…)

- Tecniche: sono i metodi utilizzati per raggiungere tali obiettivi (es. phishing, uso di credenziali rubate, esecuzione di script)

- Procedure: il modo concreto con cui un attaccante applica una tecnica o sotto-tecnica. Una singola procedura può essere associata a più tecniche contemporaneamente, così come una tecnica può prevedere diverse procedure.

Esempio: un attaccante utilizza PowerShell per eseguire il comando whoami e salvare l’output in un file (whoami > user.txt). Questa è una procedura specifica che rientra nella tecnica Command and Scripting Interpreter e, allo stesso tempo, nella tattica Discovery, poiché serve a raccogliere informazioni sull’utente del sistema.

Il framework non è soltanto uno strumento di consultazione: può essere esteso e personalizzato, consentendo la creazione di un proprio insieme di tattiche, tecniche e procedure (Tactics, Techniques and Procedures – TTPs).

Tattiche, tecniche, sotto-tecniche e procedure

La ATT&CK Matrix per l’ambiente Enterprise (https://attack.mitre.org/matrices/enterprise/) prevede 14 tattiche che descrivono tutte le fasi di un attacco informatico. Ogni tattica raggruppa un insieme specifico di tecniche e rappresenta un obiettivo, ossia la finalità perseguita dall’attaccante attraverso determinati comportamenti.

Di seguito vengono illustrate le principali tattiche della Enterprise Matrix:

- Reconnaissance (Ricognizione)

Riguarda le attività di raccolta di informazioni finalizzate a ottenere il massimo numero di dettagli sui potenziali bersagli dell’operazione. - Resource Development (Sviluppo delle Risorse)

Comprende le attività legate all’acquisizione, allo sviluppo o alla compromissione di risorse che l’avversario utilizzerà a supporto delle proprie operazioni, come infrastrutture, domini, strumenti o credenziali.

Le due tattiche precedenti rappresentano le fasi preparatorie dell’attacco, che precedono la compromissione effettiva dell’ambiente della vittima e supportano le fasi successive.

Le restanti 12 tattiche descrivono invece i comportamenti osservabili dopo la compromissione dell’ambiente target:

- Initial Access (Accesso Iniziale)

Descrive le modalità con cui il threat actor ottiene un primo punto di accesso alla rete o all’infrastruttura target, sfruttando diversi vettori di ingresso, come phishing, exploit di vulnerabilità, compromissione di credenziali o supply chain. - Execution (Esecuzione)

Riguarda l’esecuzione di codice malevolo all’interno dell’ambiente della vittima, generalmente finalizzata al conseguimento di ulteriori obiettivi, come l’aumento dei privilegi o l’esfiltrazione di dati. - Persistence (Persistenza)

Comprende le tecniche che consentono all’attaccante di mantenere l’accesso al sistema anche dopo spegnimenti o riavvii. L’ottenimento della persistenza è uno degli obiettivi principali dopo la compromissione iniziale. - Privilege Escalation (Escalation dei Privilegi)

Se l’accesso iniziale avviene tramite account con privilegi limitati, l’avversario deve aumentare il proprio livello di autorizzazione per poter eseguire ulteriori azioni all’interno dell’ambiente compromesso. - Defense Evasion (Elusione delle Difese)

Include tutte le attività finalizzate a evitare il rilevamento da parte dei sistemi di sicurezza della vittima. Può comprendere l’installazione o la disinstallazione di software, l’offuscamento delle attività o la cancellazione delle tracce dal sistema. - Credential Access (Accesso alle Credenziali)

Riguarda le tecniche utilizzate per sottrarre credenziali legittime degli utenti, al fine di ottenere accesso a ulteriori sistemi, creare nuovi account o mascherare le attività malevole come operazioni legittime. - Discovery (Ricognizione Interna)

Raggruppa le attività con cui l’avversario acquisisce informazioni sulla configurazione e sull’architettura dell’ambiente della vittima. - Lateral Movement (Movimento Laterale)

Una volta comprese le configurazioni di rete e dei sistemi, l’avversario può spostarsi lateralmente tra i sistemi, effettuando pivoting fino al raggiungimento dell’obiettivo prefissato. - Collection (Raccolta)

Indica l’attività di raccolta di informazioni e dati all’interno dell’ambiente compromesso, in preparazione alla successiva esfiltrazione. - Command and Control (Comando e Controllo – C2)

Comprende le tecniche attraverso cui l’avversario comunica con i sistemi compromessi posti sotto il proprio controllo. - Exfiltration (Esfiltrazione)

Riguarda la sottrazione di informazioni dall’ambiente della vittima, cercando di evitare il rilevamento. Può includere l’uso di meccanismi di cifratura e diversi canali, protocolli o supporti per il trasferimento dei dati. - Impact (Impatto)

Include tutte le azioni volte a compromettere la disponibilità, l’integrità o la funzionalità dei sistemi della vittima, fino alla manipolazione o distruzione degli stessi, impedendone l’accesso o l’utilizzo legittimo.

Ciascuna delle tattiche descritte è composta da un insieme di tecniche e sotto-tecniche, che rappresentano comportamenti specifici messi in atto dal threat actor.

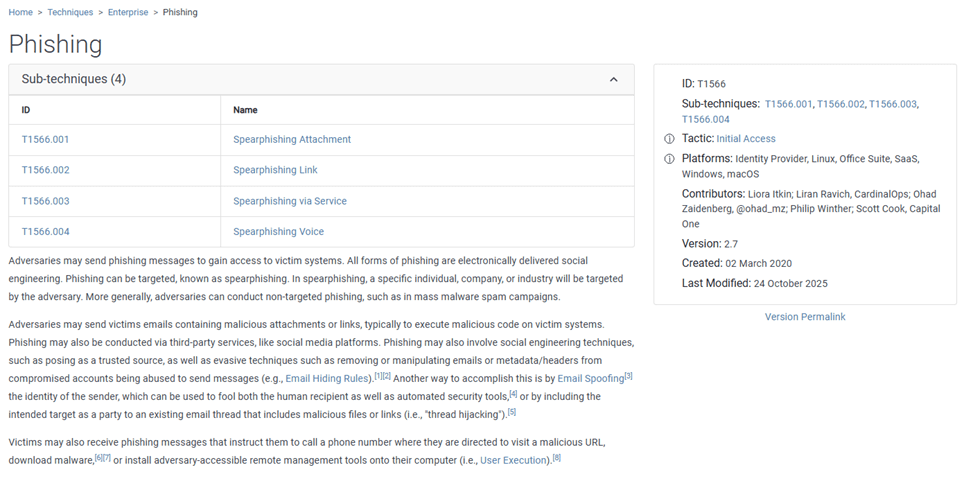

Le pagine dedicate alle tecniche del framework MITRE ATT&CK seguono una struttura standard, che comprende: il nome della tecnica, eventuali sotto-tecniche, la descrizione, le piattaforme applicabili (Windows, Linux, macOS, Cloud, ecc.), le principali fonti di dati per il rilevamento e le relative mitigazioni

Uno degli strumenti più efficaci per lavorare in maniera interattiva con la ATT&CK Matrix è l’ATT&CK Navigator.

l’ATT&CK Navigator

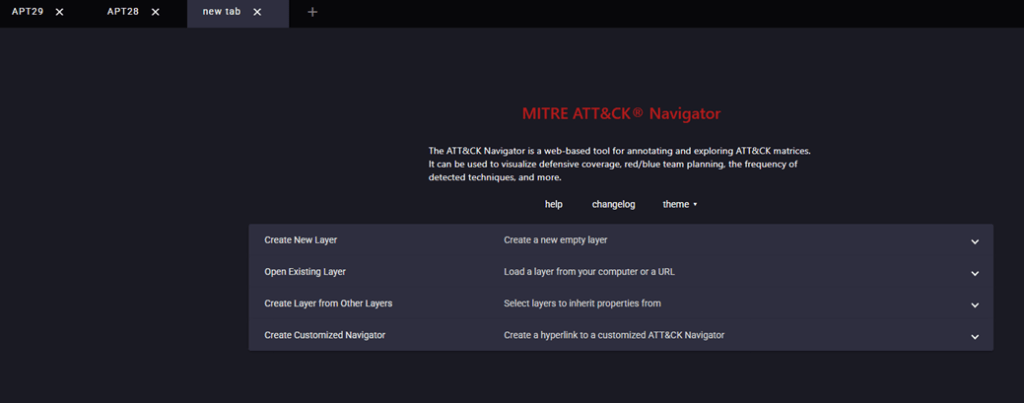

L’ATT&CK Navigator è uno strumento interattivo progettato per esplorare e analizzare la ATT&CK Matrix, utile per comprendere il modus operandi di un Threat Actor o il comportamento di un malware. È possibile accedervi al seguente link: https://mitre-attack.github.io/attack-navigator/.

Uno degli elementi fondamentali del Navigator sono i layer, che rappresentano il comportamento di un singolo threat actor o di un malware. È possibile creare layer personalizzati selezionando tecniche e sotto-tecniche, così da evidenziare sovrapposizioni tra gruppi, individuare tecniche comuni e distinguere quelle specifiche di ciascun avversario.

Il Navigator mette inoltre a disposizione layer già pre-caricati relativi a malware e gruppi documentati dal MITRE, come illustrato nella figura seguente:

È possibile creare un numero illimitato di layer e combinarli per studiare le sovrapposizioni tra diversi malware o threat actor.

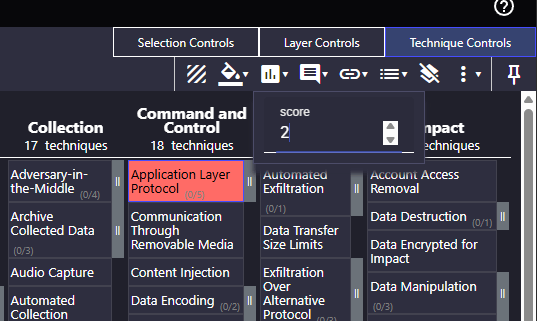

Per poter sovrapporre e analizzare più layer come primo step è consigliabile associare uno score a ogni tecnica, come mostrato nel screenshot seguente:

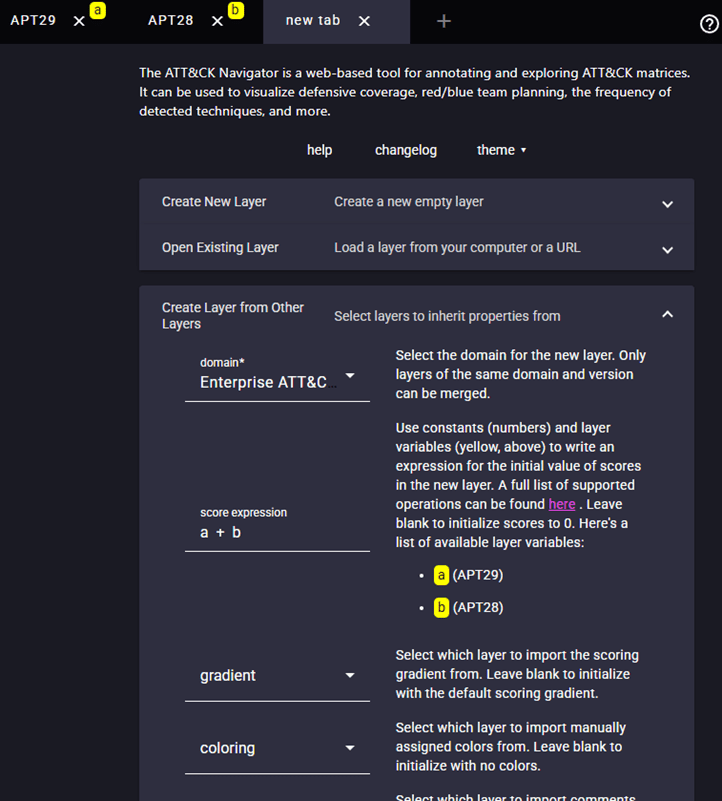

Successivamente, è possibile sovrapporre e analizzare due o più layer tramite il pannello “Create Layer from Other Layers” e definire una funzione (es: a + b) che consente di manipolare gli score associati alle tecniche dei vari layer:

Il risultato della funzione (es: a+b, cioè somma lo score associato alle tecniche del layer “a” al relativo score delle tecniche associato al layer “b”) sarà inserito nel nuovo layer (che nel nostro caso si chiama “APT29 vs APT28”). Al seguente link: https://mathjs.org/docs/expressions/syntax.html#operators è possibile trovare tutte funzioni utili per manipolare gli score delle tecniche.

Inoltre, è possibile associare colori diversi in base al valore dello score assegnato alle tecniche.

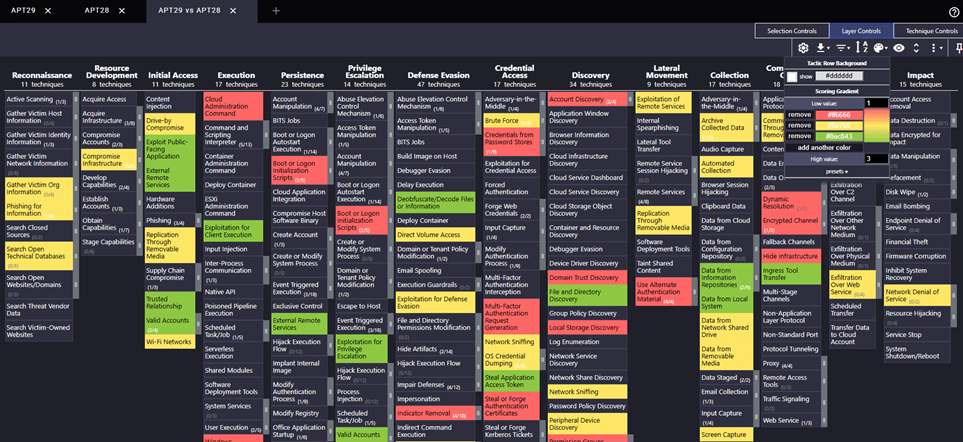

Il risultato finale sarà simile a quello mostrato nella figura sottostante: i quadrati rossi rappresentano le tecniche utilizzate dal gruppo APT29 (score 1), quelli gialli le tecniche impiegate da APT28 (score 2), mentre i quadrati verdi indicano le tecniche comuni a entrambi i gruppi (score 3)

Ora che abbiamo esaminato le basi del framework, procediamo con la mappatura di un report di intelligence per fornire un esempio pratico del suo utilizzo.

Mappatura con MITRE ATT&CK

In questo paragrafo vedremo come effettuare la mappatura di una minaccia a partire da un report di threat intelligence. Come esercizio utilizzeremo un pezzo dell’articolo presentato al Virus Bulletin 2018, “Inside Formbook Infostealer” della ricercatrice Gabriela Nicolao (link all’articolo).

Formbook è un malware di tipo infostealer attivo almeno dal 2016, inizialmente sponsorizzato nei forum di hacking da un utente noto come ng-Coder. Sviluppato in linguaggio C con alcune porzioni in assembler, è stato impiegato in numerose campagne che hanno colpito principalmente Stati Uniti e Corea del Sud. Nel tempo è stato associato a diversi gruppi di minaccia, tra cui SWEED e Cobalt.

Un aspetto fondamentale per effettuare una mappatura corretta consiste nel prestare attenzione alle parole chiave presenti nel testo, come persistence, execut, ecc…, ossia termini ricorrenti nel framework MITRE ATT&CK che possono aiutare a riconoscere il comportamento descritto dall’autore.

È inoltre possibile utilizzare la funzione di ricerca del sito MITRE ATT&CK per individuare ulteriori termini rilevanti o altri riferimenti tecnici associabili a specifiche tattiche e tecniche. Infine, è consigliabile procedere in modo strutturato, identificando prima le tattiche e successivamente le tecniche utilizzate.

Analisi del testo

La prima parte dell’articolo afferma quanto segue:

“Formbook [1] is an infostealer that has been advertised for sale in public hacking forums since February 2016 by a user with the handle ‘ng-Coder’. It is more advanced than a keylogger as it can retrieve authorization and login cre dentials from a web data form before the information reaches a secure server, bypassing HTTPS encryption. Formbook is effective even if the victims use a virtual keyboard, auto-fi ll, or if they copy and paste information to fi ll the form. The author of Formbook affi rms that it is ‘browser logger software’, a.k.a. form-grabbing software. Formbook offers a PHP panel, where the buyers can track their victims’ information, including screenshots, keylogged data, and stolen credentials.”

Da questo paragrafo è possibile ricavare numerose informazioni sulle capacità dell’infostealer. Evidenziando le frasi che descrivono comportamenti specifici, possiamo ricondurle alle tattiche del framework MITRE ATT&CK nel seguente modo:

- Sottrazione di credenziali di autenticazione: tattica Credential Access

- Registrazione degli input utente (anche tramite tecniche avanzate come form grabbing): tattica Collection

- Acquisizione di screenshot: tattica Collection

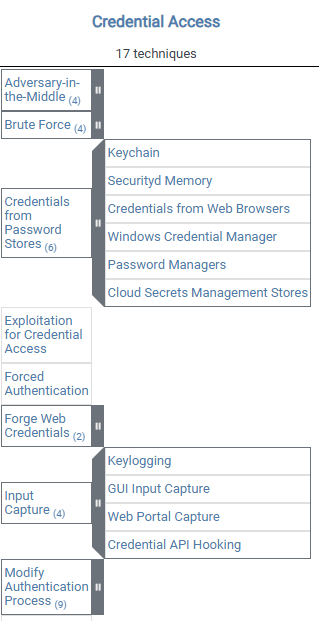

Una volta identificata la tattica di riferimento, il passo successivo consiste nell’individuare la tecnica o sotto-tecnica più appropriata consultando la matrice MITRE ATT&CK.

Ad esempio, analizzando la tattica Credential Access, emergono due tecniche particolarmente rilevanti:

- T1555 – Credentials from Password Stores

- T1555.003 – Credentials from Web Browsers

- T1056 – Input Capture

- T1056.001 – Keylogging

Ripetendo questo processo per tutte le tattiche individuate, si ottiene la seguente classificazione:

- Sottrazione di credenziali – Credential Access:

a) T1555 – Credentials from Password Stores

i) T1555.003 – Credentials from Web Browsers

b) T1056 – Input Capture

i) T1056.001 – Keylogging - Acquisizione degli input utente – Collection:

a) T1056 – Input Capture

i) T1056.001 – Keylogging - Acquisizione di schermate – Collection:

a) T1113 – Screen Capture

Ora utilizzando lo stesso approccio per la restante parte dell’artico dovresti individuare i seguenti TTP:

- Evasione delle difese e escalation dei privilegi: T1055.001 – Iniezione di processo: iniezione dinamica tramite libreria (Dynamic-link Library Injection)

- Raccolta e accesso alle credenziali: T1056.004 – Acquisizione input: hooking delle API delle credenziali

- Evasione delle difese e escalation dei privilegi: T1055.002 – Iniezione di processo: iniezione tramite eseguibile portabile

- Raccolta e accesso alle credenziali: T1056.004 – Acquisizione input: hooking delle API delle credenziali*

a. Con riferimento alla frase: “No blind hook, all hooks are thread-safe, including the x64, so a crash is unlikely”. - Comando e controllo (C2): T1573 – Canale cifrato

- Discovery: T1083 – Ricognizione di file e directory

- Esecuzione: T1059 – Interprete di comandi e scripting*

a. Con riferimento alla frase: “Receive the following commands from the C&C server.”

Non è chiaramente specificato come vengano eseguiti i comandi. - Evasione delle difese: T1551 – Rimozione di indicatori sull’host

- Comando e controllo (C2): T1102 – Servizio Web*

a. Con riferimento al punto elenco: “Visit URL”. Se l’URL richiamato è un C2, questa tecnica sarebbe applicabile. - Impatto: T1529 – Arresto/Riavvio del sistema*

a. Sebbene Formbook sia in grado di spegnere e riavviare il sistema, questa capacità potrebbe essere utilizzata non per generare un impatto, ma per altre finalità. - Raccolta: T1513 – Acquisizione dello schermo

- Accesso iniziale: T1566.001 – Phishing: allegato di spearphishing*

a. Il paragrafo indica che uno dei meccanismi di diffusione di Formbook avviene tramite file con macro malevole. Non è chiaramente specificato, come nel caso dei link di spearphishing inviati via email, se tali file siano stati effettivamente inviati come allegati di spearphishing; tuttavia, poiché questo rappresenta uno dei vettori di accesso iniziale preferiti dalla maggior parte degli attori di minaccia, tale ipotesi è altamente probabile. - Accesso iniziale: T1566.001 – Phishing: link di spearphishing

- Esecuzione: T1204.001 – Esecuzione da parte dell’utente: link malevolo

- Esecuzione: T1204.002 – Esecuzione da parte dell’utente: file malevolo

- Evasione delle difese: T1027.002 – File o informazioni offuscati: impacchettamento software (software packing)

- Evasione delle difese: T1551.004 – Rimozione di indicatori sull’host: eliminazione di file

- Evasione delle difese e escalation dei privilegi: T1055 – Iniezione di processo

- Evasione delle difese: T1551.004 – Rimozione di indicatori sull’host: eliminazione di file

- Evasione delle difese: T1027.002 – File o informazioni offuscati: impacchettamento software

- Evasione delle difese: T1564 – Occultamento degli artefatti: file e directory nascosti

- Esecuzione: T1059 – Interprete di comandi e scripting

- Persistenza ed escalation dei privilegi: T1547.001 – Esecuzione automatica all’avvio o al logon: chiavi di registro Run / cartella di avvio

- Evasione delle difese: T1497.003 – Evasione di virtualizzazione/sandbox: evasione basata sul tempo

- Evasione delle difese: T1112 – Modifica del registro

- Evasione delle difese: T1562.001 – Compromissione delle difese: disabilitazione o modifica degli strumenti

- Evasione delle difese ed escalation dei privilegi: T1548.002 – Abuso del meccanismo di controllo dell’elevazione: bypass del Controllo Account Utente (UAC)

- Evasione delle difese: T1497.001 – Evasione di virtualizzazione/sandbox: controlli di sistema

- Discovery: T1120 – Ricognizione delle periferiche

- Evasione delle difese: T1497.001 – Evasione di virtualizzazione/sandbox: controlli di sistema

- Discovery: T1424 – Ricognizione dei processi

- Discovery: T1518 – Ricognizione del software

Conclusione

Questo esempio mostra come sia possibile passare da una descrizione testuale a una mappatura strutturata secondo MITRE ATT&CK. È importante sottolineare che non esiste una mappatura “perfetta”: alcune tecniche possono essere ambigue o sovrapposte, ed è buona pratica validare i risultati, eventualmente coinvolgendo più analisti.

Una buona padronanza di questo approccio risulta fondamentale per attività di threat intelligence e threat hunting, consentendo di comprendere in modo sistematico il comportamento delle minacce e il loro posizionamento all’interno della kill chain.

Riferimenti:

- “Practical Threat Intelligence and Data-Driven Threat Hunting: A hands-on guide to threat hunting with the ATT&CK™ Framework and open source tools”

- https://www.virusbulletin.com/uploads/pdf/magazine/2018/VB2018-Nicolao.pdf

- https://mathjs.org/docs/expressions/syntax.html#operators

- https://mitre-attack.github.io/attack-navigator/

- https://attack.mitre.org/matrices/enterprise/