Nel Dark Web, le informazioni personali rubate sono una delle merci più ricercate. Account bancari, credenziali di accesso ai social network, dati aziendali e persino cartelle cliniche vengono venduti quotidianamente. Tra i metodi più usati per la loro compravendita, ci sono le aste di credenziali: veri e propri mercati illeciti dove i cybercriminali competono per accaparrarsi accessi compromessi. Ma come funzionano queste aste? Quali dati vengono venduti e chi sono i principali attori coinvolti in questo sistema sommerso?

Nota: Questo articolo è la seconda parte di questo. Se non l’hai già letto, ti consigliamo di recuperarlo prima di proseguire!

Cosa si Compra e si Vende nel Dark Web?

I dati rubati si suddividono in diverse categorie, ognuna con un valore specifico a seconda della tipologia e della loro utilità per i criminali informatici:

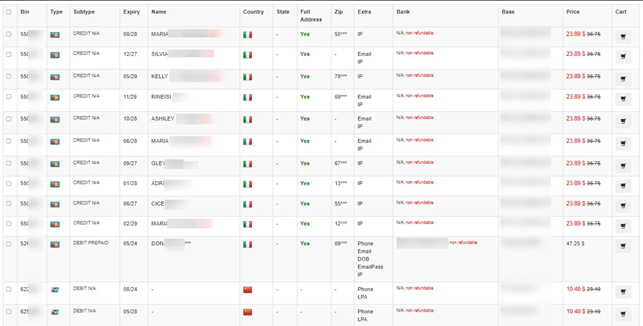

- Dati personali completi (Fullz): includono nome, indirizzo, data di nascita, codice fiscale e informazioni bancarie.

- Credenziali di accesso: account e-mail, social network, piattaforme di streaming e home banking.

- Dati finanziari: numeri di carte di credito con CVV, dettagli bancari e accessi a conti di criptovalute.

- Informazioni aziendali riservate: accessi VPN, credenziali RDP e SSH, database di clienti e segreti industriali.

- Cartelle cliniche (PHI): informazioni sanitarie usate per frodi assicurative e furti d’identità in ambito medico.

I Fullz sono tra i dati più richiesti e costosi perché permettono ai truffatori di impersonare la vittima per operazioni fraudolente avanzate. In particolare, i dati bancari e i documenti di identità europei hanno un valore maggiore rispetto a quelli di altre regioni per la loro maggiore affidabilità e spendibilità.

È in forte ascesa, però, l’attenzione allo sfruttamento della crescente popolarità e valore delle criptovalute, che ha portato ad un targeting particolare per gli account di crypto exchange, come Binance e Kraken, che vengono venduti anche a centinaia di dollari.

Come Funzionano le Aste di Credenziali?

Le aste di credenziali si svolgono all’interno di forum privati e marketplace nel Dark Web, accessibili solo su invito. Il processo è simile a quello delle aste tradizionali:

- Il venditore pubblica un pacchetto di credenziali, indicando il tipo di account e il valore stimato.

- I compratori interessati fanno le loro offerte, spesso utilizzando criptovalute come Bitcoin o Monero per garantire l’anonimato.

- L’asta si chiude e l’account viene ceduto al miglior offerente, che riceve le credenziali compromesse e le eventuali istruzioni su come utilizzarle.

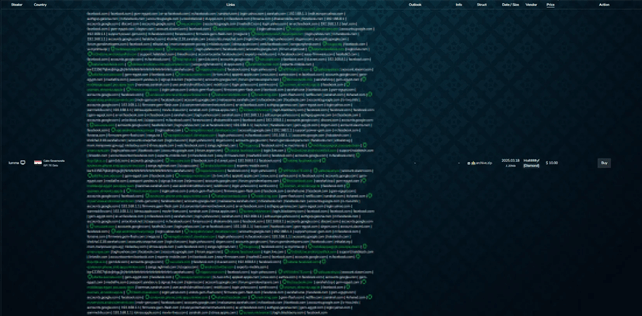

Tra le credenziali più richieste troviamo:

- E-mail personali e aziendali (Gmail, Yahoo, Outlook)

- Social media (Facebook, Instagram, TikTok)

- Servizi digitali (Netflix, Uber, PayPal)

- Account bancari e di criptovalute (Binance, Kraken, home banking)

- Accessi aziendali (VPN, RDP, credenziali amministrative, pannelli CMS)

Gli hacker puntano soprattutto agli account che possono essere monetizzati o sfruttati come punto di accesso per attacchi più sofisticati. Per esempio, le credenziali aziendali possono essere usate per infiltrarsi nelle reti interne di un’impresa e lanciare attacchi ransomware o furti di dati su larga scala.

I Marketplace del Dark Web

Le aste si tengono su mercati chiusi e forum esclusivi, accessibili solo a utenti fidati. Alcuni di questi marketplace dispongono persino di sistemi di reputazione, dove i venditori più affidabili ottengono punteggi più alti in base alla qualità delle credenziali vendute.

Un ruolo cruciale è giocato dagli Initial Access Brokers (IAB), hacker specializzati nella vendita di accessi iniziali a reti compromesse. Questi broker vendono credenziali aziendali e infrastrutturali direttamente a gruppi criminali che le usano per attacchi mirati.

Perché le Credenziali Rubate Sono Così Ricercate?

Le credenziali sottratte vengono utilizzate per molteplici scopi:

- Credential stuffing: testano le credenziali su diversi siti per trovare accessi validi.

- Account takeover (ATO): prendono il controllo di un account per rubare denaro o dati.

- Frodi finanziarie: usano carte di credito rubate per acquisti illeciti.

- Attacchi aziendali: sfruttano accessi compromessi per lanciare attacchi ransomware o esfiltrare dati.

- Phishing e spam: utilizzano account compromessi per inviare e-mail fraudolente.

Il credential stuffing è particolarmente efficace poiché molte persone riutilizzano la stessa password su più servizi, aumentando il rischio di compromissione in caso di violazione di un singolo account.

Come i Criminali Aggirano l’MFA?

Potresti pensare che, con un’adozione sempre più estesa della MFA, ormai imposta dalla maggior parte dei servizi “sensibili”, questo genere di mercati siano destinati a morire. Purtroppo, come abbiamo visto in questo articolo, non è esattamente così.

L’autenticazione a due fattori (MFA) è una protezione importante, ma non infallibile; e gli hacker hanno già sviluppato tecniche per bypassarla, tra cui:

- Furto di cookie di sessione, che consente di accedere a un account senza bisogno del codice MFA.

- Intercettazione OTP, tramite malware o attacchi di social engineering.

- Registrazione di nuovi dispositivi, sfruttando accessi preesistenti.

Chi Alimenta Questo Mercato?

Dietro il mercato nero delle credenziali si cela un ecosistema criminale strutturato, che coinvolge diversi attori:

- Hacker individuali, che rubano dati attraverso phishing, malware o attacchi brute-force.

- Gruppi organizzati, che operano su larga scala per raccogliere e vendere credenziali.

- Initial Access Brokers (IAB), che forniscono accessi a gruppi ransomware e altri criminali informatici.

- Acquirenti finali, tra cui truffatori, spammer e aziende che sfruttano i dati per scopi illeciti.

L’ascesa del ransomware-as-a-service (RaaS) ha reso ancora più redditizio il mercato degli accessi aziendali: gruppi criminali acquistano credenziali compromesse e le usano per distribuire ransomware, estorcendo pagamenti milionari alle aziende colpite.

Come Proteggersi?

La crescita del mercato nero delle credenziali rende sempre più importante l’educazione digitale degli utenti. Comprendere i rischi legati alla sicurezza informatica è il primo passo per proteggere i propri dati.

Inizia creando password robuste e uniche per ogni servizio: questo ridurrà il rischio di compromissione; mentre l’uso consapevole dell’autenticazione a due fattori può aggiungere un ulteriore livello di sicurezza. Presta sempre attenzione ai segnali di un possibile attacco, come notifiche di accesso insolite (attivale ovunque sia possibile!), richieste sospette via e-mail e movimenti anomali sui propri account.

E se hai abbastanza dimestichezza, puoi anche verificare periodicamente se le tue credenziali sono state esposte in violazioni note, attraverso servizi dedicati che abbiamo approfondito in questo articolo.

Conclusioni

Il mercato nero delle credenziali nel Dark Web è un fenomeno in crescita, alimentato da un numero sempre maggiore di violazioni e fughe di dati. Con il rischio di attacchi informatici in aumento, è fondamentale adottare misure di sicurezza adeguate per proteggere la propria identità digitale e i propri asset. Ignorare queste minacce può avere conseguenze devastanti, sia a livello personale che aziendale.