Navigare nel dark web può suscitare molta curiosità per via del suo alone di mistero e delle informazioni sensibili che vi si trovano. Tuttavia, è essenziale sapere che, senza le dovute precauzioni, può essere un terreno insidioso, ricco di potenziali pericoli per la privacy e la sicurezza. Questa guida ti spiegherà come accedere e navigare nel dark web in sicurezza, riducendo i rischi di compromettere i tuoi dati o cadere vittima di truffe e attacchi informatici.

Cos’è il Dark Web?

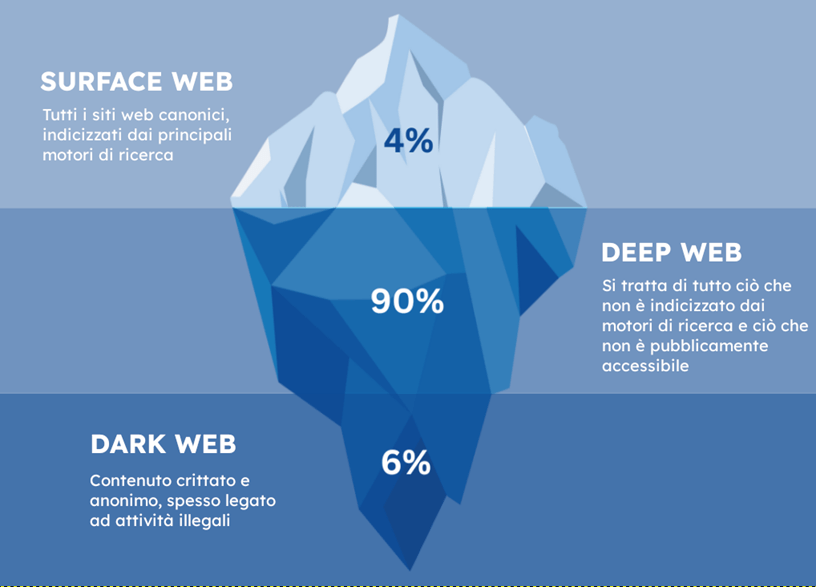

Il dark web è una parte nascosta di internet, non indicizzata dai motori di ricerca tradizionali come Google. Per accedervi è necessario utilizzare software specifici, come il browser Tor, che offrono anonimato e permettono di visualizzare contenuti accessibili solo attraverso connessioni cifrate.

Se da una parte il dark web ospita forum e mercati legali o piattaforme per la libertà di espressione in regimi repressivi, dall’altra è anche il rifugio di cybercriminali e venditori di informazioni illegali.

Se ti stai domandando se l’utilizzo del browser Tor e l’accesso al dark web siano legali, la risposta è sì: sono perfettamente legali.

Addirittura, Tor venne creato dalla US Naval Research Laboratory, con lo scopo di proteggere le comunicazioni dei servizi segreti statunitensi. Ad oggi, è ancora fortemente finanziato da diverse Agenzie Federali degli Stati Uniti (motivo per cui alcuni utenti diffidano del reale livello di anonimato offerto dal protocollo).

Prepararsi Prima di Accedere: VPN e VM

Prima di iniziare la navigazione, è essenziale rafforzare la sicurezza del tuo dispositivo.

Quella che descriviamo qui di seguito non è necessariamente una configurazione imprescindibile: per accedere al dark web sarebbe sufficiente utilizzare il browser Tor, senza necessità di ulteriori accortezze o strumenti. Noi, però, vi mostriamo quello che è il nostro approccio alla navigazione nel dark web, in grado di garantirci un livello di sicurezza elevato e non mettere a rischio in nessun caso la nostra privacy o i nostri dispositivi.

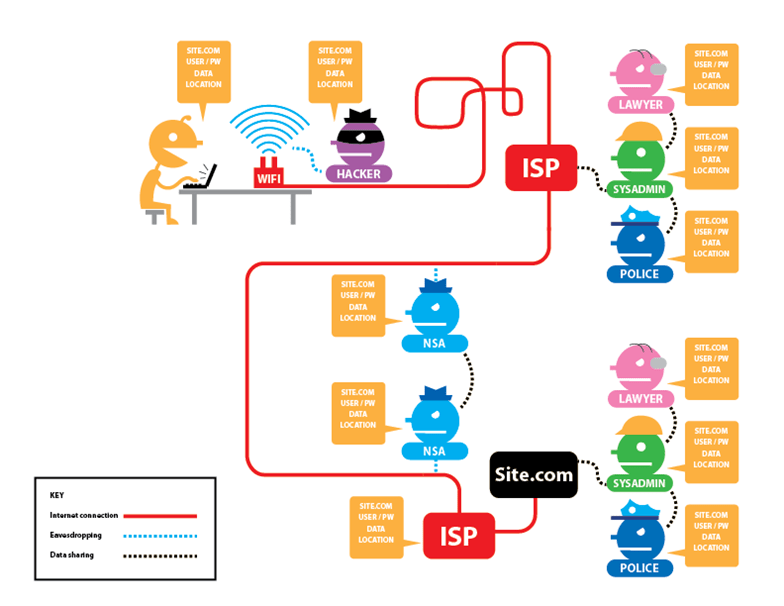

Usa una VPN di Qualità

La VPN (Virtual Private Network) è il primo strato di protezione. Questo strumento nasconde il tuo indirizzo IP reale, cammuffando la tua posizione e l’identità online. È essenziale scegliere una VPN affidabile, no-log e con crittografia avanzata, per evitare che il tuo traffico possa essere tracciato.

Evita di affidarti a servizi VPN gratuiti in quanto, molto spesso, non sono abbastanza sicuri e che, anzi, potrebbero essere loro stessi una minaccia, come spieghiamo nel nostro approfondimento.

Il software VPN sarà in esecuzione direttamente sul vostro computer e impedirà a chiunque di vedere il vostro indirizzo IP e la vostra geolocalizzazione effettiva.

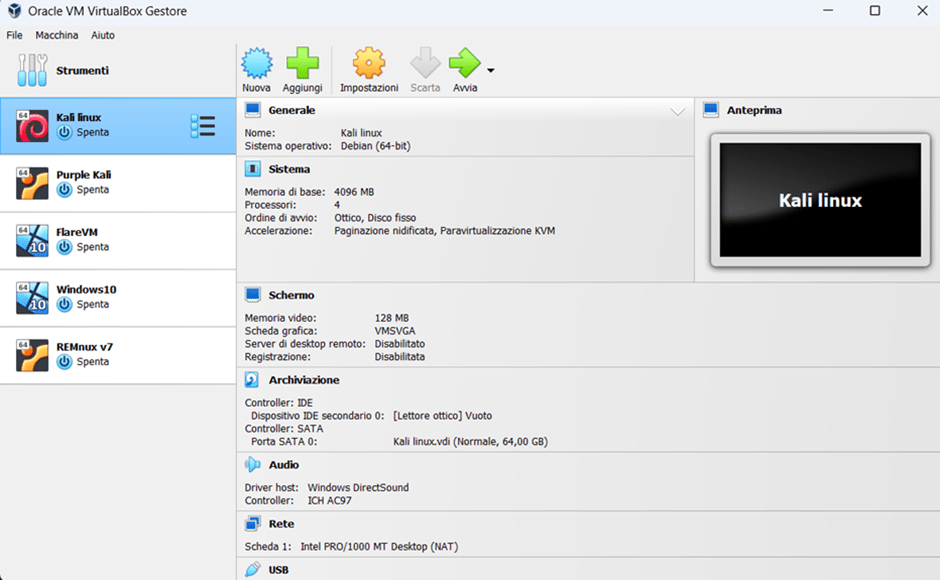

Prepara un ambiente virtuale

Non utilizzare direttamente il proprio dispositivo per accedere in certi ambienti è sicuramente una scelta molto saggia. Prepara una Virtual Machine (VM), installando un sistema operativo a tua scelta, come Kali Linux o Ubuntu, attraverso un software di virtualizzazione quale VirtualBox o VMWare.

Se non sai come procedere, puoi seguire la nostra guida (per VirtualBox).

In questo modo, potremo eseguire tutte le nostre operazioni in un ambiente isolato e protetto, senza mettere a rischio il nostro dispositivo, il che ci consentirà anche maggiore libertà nell’interazione con i siti web e i file che abbiamo necessità di analizzare.

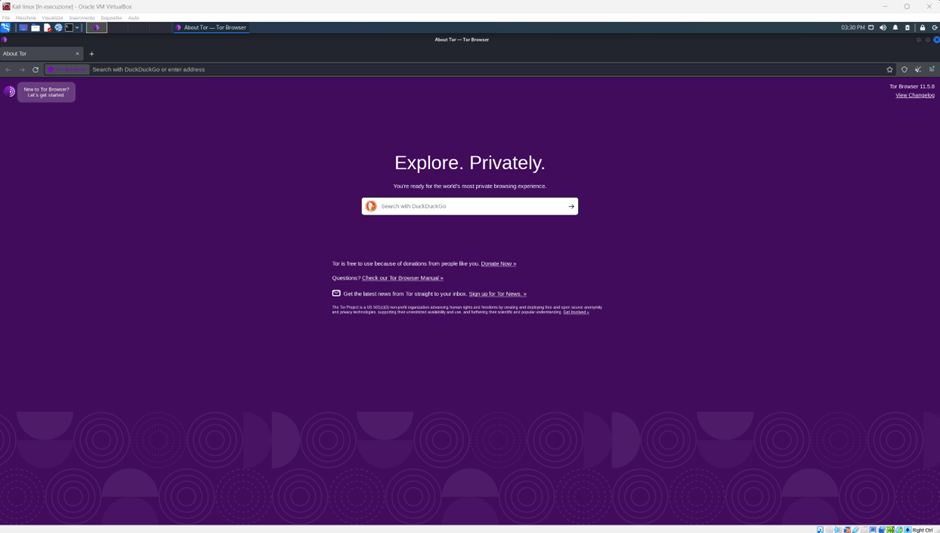

Usa il Browser Tor

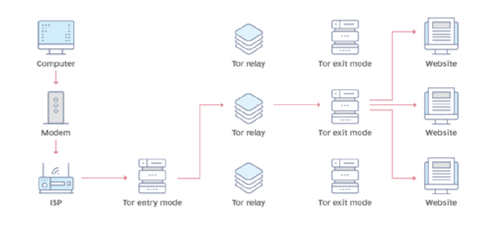

Tor è il browser principale per accedere al dark web. Utilizzando Tor, le comunicazioni online vengono instradate attraverso una rete di server che partecipano volontariamente al progetto e che sono sparsi in tutto il mondo. Questi dispositivi sono anche chiamati “nodi” o “relay” e compongono una rete di tunnel dentro ai quali la connessione viene rimbalzata. Questo processo, detto “routing a cipolla”, cripta i dati a ogni passaggio, rendendo estremamente difficile tracciare l’origine delle informazioni.

Fonte TechTarget.com

Fonte: Tor Project

Scaricalo dal sito ufficiale per assicurarti che sia privo di malware.

Aggiorna il Sistema Operativo e gli Antivirus

In ultima ratio, visto che richiede uno sforzo minimo, assicuriamoci che il sistema operativo, il software antivirus e il firewall siano aggiornati. La macchina virtuale “guest” non è completamente isolata dal sistema “host” (ricorda sempre che non esistono sistemi perfettamente sicuri), per cui meglio disporre di ogni tipo di protezione a nostra disposizione.

Ulteriori Precauzioni Opzionali

Se vuoi essere ancora più cauto, lasciamo di seguito un altro paio di ottime pratiche che possono essere adottate per minimizzare quasi completamente i rischi.

Noi non utilizziamo questo approccio, in quanto limiterebbe alcune funzionalità dei browser e quindi le nostre attività, ma lasciamo ovviamente a te la decisione finale, sulla base dei tuoi obbiettivi.

Disattiva JavaScript nel Browser Tor

JavaScript può esporre vulnerabilità nel tuo sistema. Disattivarlo nelle impostazioni del browser Tor ti proteggerà da exploit o attacchi web-based.

Usa il Sistema Operativo Tails

Se vuoi massimizzare la tua sicurezza, installa in una chiavetta USB il sistema operativo Tails, un OS live basato su Linux progettato per garantire anonimato e sicurezza. Tails non lascia tracce sul computer che stai utilizzando e funziona solo dalla RAM, eliminando i dati al riavvio.

Navigare nel Dark Web

Se hai seguito tutti gli step, sei ormai pronto a navigare anche nelle acque più agitate!

L’ultimo consiglio che preferiamo non dare per scontato è quello di non fornire informazioni personali in alcun caso. La maggior parte dei siti che navigherai ti chiederà l’iscrizione: non utilizzare il tuo indirizzo email personale. Puoi decidere di utilizzare email temporanee come 10 Minute Mail, ma spesso vengono riconosciuti e bloccati (sì, anche i criminali hanno dei sistemi di sicurezza!). Il consiglio è quello di creare un’email anonima attraverso provider come ProtonMail o TutaMail.

Ci siamo, cosa aspetti? Esegui la VPN, avvia la VM, esegui Tor e addentrati nel Dark Web!

Per navigare nel Dark Web dovrai conoscere gli indirizzi .onion dei siti che desideri raggiungere, che non sono indicizzati dai motori di ricerca.

Per orientarti ed esplorare, ti consigliamo di partire da questa lista di risorse, che è già da sola piuttosto esaustiva:

- La Hidden Wiki: una sorta di homepage del darkweb, da cui potrai accedere ad una vasta gamma di siti web non indicizzati, suddivisi per categorie. Link.

- 5 Forum Underground e Dark Web Che Devi Assolutamente Monitorare: il nostro articolo in cui presentiamo 5 forum molto popolari tra i criminali informatici, all’interno dei quali potrai trovare risorse importanti come data breach e vendita di credenziali esfiltrate.

- DeepDarkCTI su GitHub: una lista curata e costantemente aggiornata dei principali siti .onion di interesse per i team di Cyber Threat Intelligence. Link.

Come Utilizzare il Dark Web per la CTI

Monitorare il Dark web è fondamentale nelle attività di un team di Threat Intelligence, allo scopo di:

- Monitorare i canali dei Ransomware Group, per individuare eventuali compromissioni e fughe di dati che possano impattare la tua organizzazione direttamente o indirettamente, attraverso la Supply Chain.

- Monitorare i forum underground e dark web, in cui vengono frequentemente condivise raccolte di credenziali esfiltrate o venduti accessi diretti alle infrastrutture delle organizzazioni.

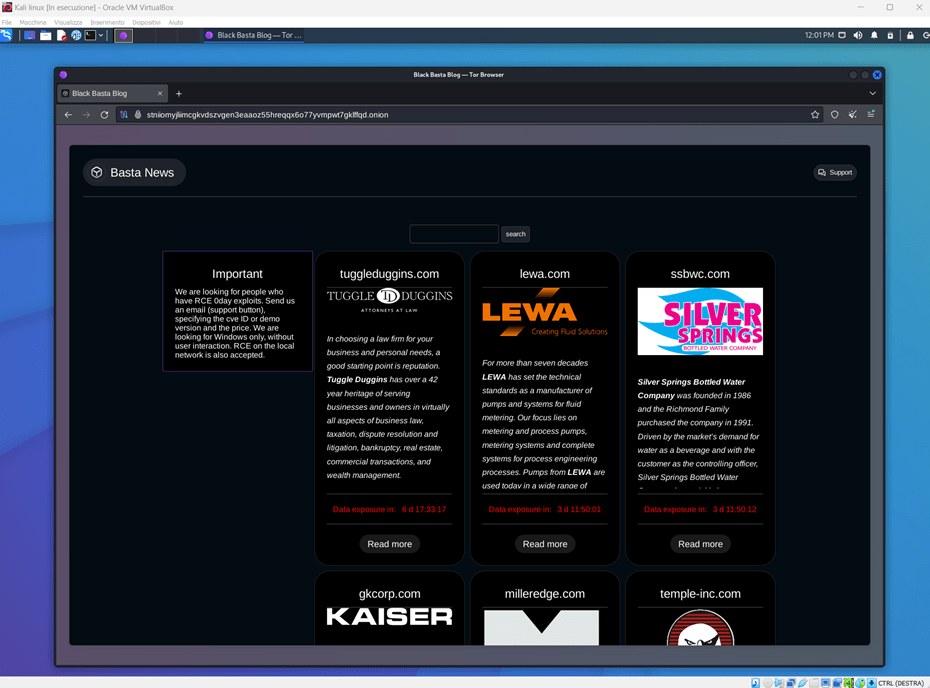

In questo esempio, andiamo ad accedere mediante Tor al dominio .onion del gruppo BlackBasta, uno dei più Threat Actor più sofisticati e organizzati in circolazione.

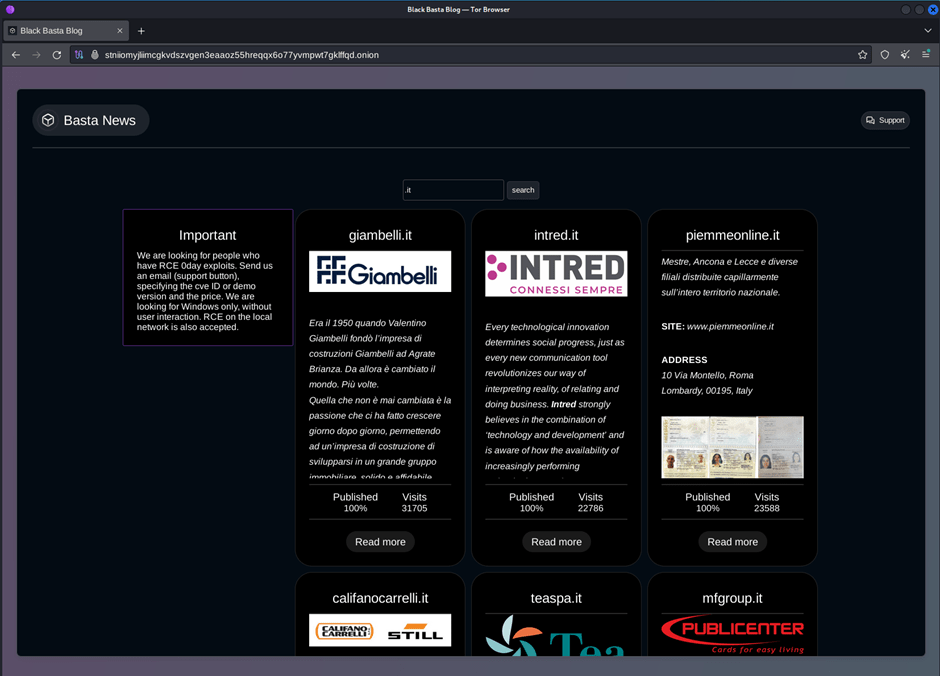

All’interno del sito possiamo notare un lungo elenco di organizzazioni, tutte compromesse dal ransomware proprietario del gruppo. Possiamo anche filtrare per un dominio o un’organizzazione specifica. In questo caso, filtriamo per “.it” per visualizzare tutte le aziende italiane presenti:

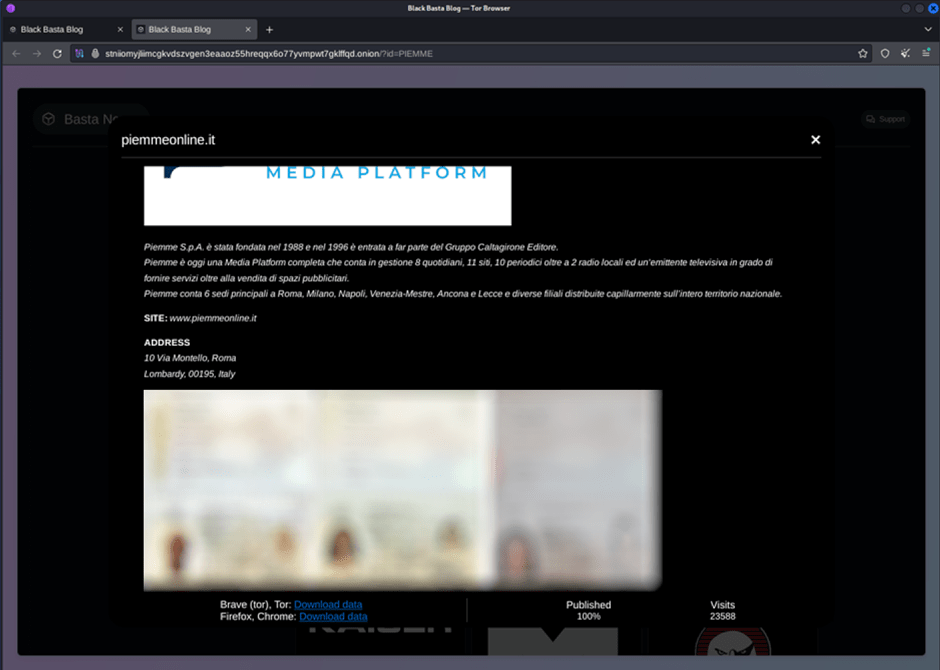

Scegliendo un’organizzazione dall’elenco, possiamo vedere un’anteprima dei dati che il threat actor ha sottratto alla vittima, all’interno di cui compaiono i documenti di identità di quelli che possiamo supporre essere dipendenti. Nonostante siano pubblicati in chiaro, per motivi di privacy preferiamo mostrarli censurati:

Questo è solo un piccolo esempio di tutto quello che può essere raccolto. Sta alla tua organizzazione capire come implementare al meglio tutte le risorse disponibili, per migliorare la propria postura di sicurezza.

La Sicurezza Prima di Tutto

Navigare nel dark web richiede molta attenzione e una serie di misure di sicurezza per proteggere la tua identità e i tuoi dati. Seguendo questa guida, puoi accedere al dark web minimizzando i rischi e rimanendo al sicuro. Tuttavia, tieni sempre presente che, nonostante tutte le precauzioni, esistono pericoli reali e il miglior consiglio è agire con prudenza e cognizione di causa.

Navigare il dark web in sicurezza è possibile, ma mai abbassare la guardia!