Gli skimmer sono una sfida crescente nel mondo della sicurezza informatica, soprattutto per i gestori di siti e-commerce. Questi malware hanno un obiettivo preciso: sottrarre dati sensibili, come quelli delle carte di credito, mentre gli utenti fanno acquisti online, il tutto senza che nessuno se ne accorga. Ma come riescono a infiltrarsi nei siti e a rubare informazioni così preziose? E cosa li rende così difficili da individuare?

In questo articolo, ti guideremo in maniera semplice e chiara alla scoperta degli skimmer, spiegando come operano e svelando un caso recente che ha utilizzato tecniche ingegnose per camuffarsi.

Cos’è uno Skimmer?

Uno Skimmer è un pezzo di codice malevolo inserito di nascosto in un sito web, progettato per raccogliere informazioni sensibili inserite dagli utenti nei moduli di pagamento o registrazione. Quando un cliente inserisce i dati della sua carta di credito, il codice dello skimmer li intercetta e li invia a un server controllato dagli hacker. Spesso, l’utente non si accorge di nulla, poiché il sito web continua a funzionare normalmente.

Questo tipo di attacco è diventato particolarmente diffuso su piattaforme di e-commerce vulnerabili, come quelle che utilizzano software come Magento. Per i criminali informatici, gli skimmer rappresentano un modo efficace per rubare dati senza dover forzare i sistemi di sicurezza più complessi.

Come Funzionano?

Gli Skimmer agiscono in modo discreto. Dopo aver trovato un punto debole nel sito (ad esempio, un’estensione o un plugin vulnerabile), gli hacker iniettano uno script malevolo nel codice della pagina. Questo script, spesso scritto in JavaScript, osserva attentamente il comportamento degli utenti e raccoglie i dati sensibili come nomi, indirizzi, numeri di carta di credito, e molto altro.

Il codice dello Skimmer viene eseguito in background, monitorando le interazioni con elementi come i campi di input nei moduli di pagamento. Quando l’utente inserisce i suoi dati, lo Skimmer li intercetta e li invia a server remoti gestiti dagli hacker, spesso utilizzando metodi comuni come il pixel tracking.

Perché Sono Così Difficili da Individuare?

Uno dei motivi per cui gli skimmer sono così pericolosi è che spesso utilizzano tecniche avanzate per nascondere la loro presenza. Ad esempio, possono essere offuscati, ossia nascosti sotto strati di codice confuso e difficile da leggere. Questo rende complesso per i proprietari dei siti web e per i sistemi di sicurezza automatizzati individuare il codice malevolo.

Un esempio recente di questa tecnica è stato osservato dai ricercatori di Jscrambler, che si sono imbattuti in una campagna di skimming piuttosto particolare.

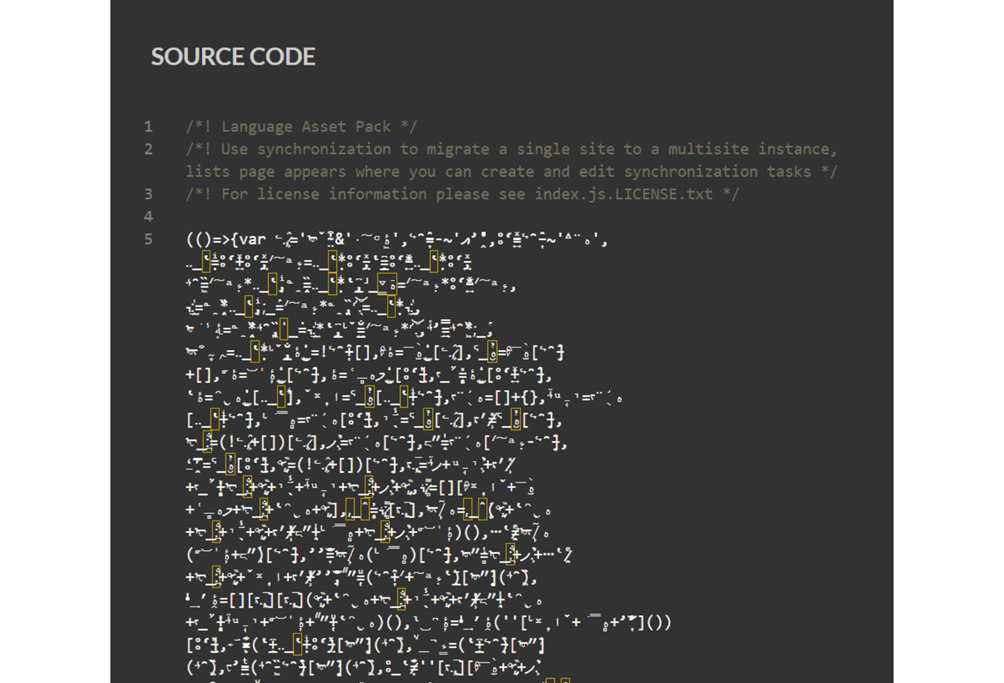

Il Caso del Mongolian Skimmer

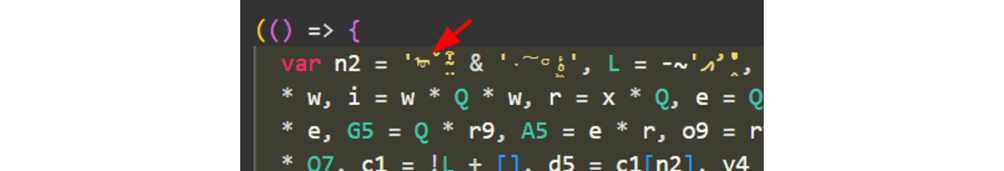

Alcune settimane fa, i ricercatori di Jscrambler hanno scoperto un nuovo skimmer, che hanno soprannominato Mongolian Skimmer. Questo attacco è risultato interessante per via dell’uso di una tecnica insolita per nascondere il codice: il massiccio utilizzo di caratteri Unicode.

All’inizio, alcuni esperti online hanno ipotizzato che si trattasse di una nuova tecnica di offuscamento, poiché i nomi delle variabili e delle funzioni nel codice utilizzavano caratteri Unicode poco comuni. Tuttavia, i ricercatori di Jscrambler hanno rapidamente smascherato il trucco: non si trattava di una nuova invenzione, ma di un uso avanzato di una funzionalità già nota del linguaggio JavaScript. Infatti, secondo lo standard ECMAScript, JavaScript permette di usare qualsiasi carattere Unicode nei nomi delle variabili. Anche se questo rende il codice difficile da leggere per gli esseri umani, non rappresenta un grosso ostacolo per gli strumenti di reverse engineering, che possono rinominare automaticamente queste variabili con nomi più semplici.

Dopo aver decodificato il codice offuscato, i ricercatori hanno scoperto che lo skimmer seguiva una struttura abbastanza comune. Monitorava costantemente i campi di input nelle pagine di checkout e, una volta che l’utente inseriva i suoi dati, li codificava e li inviava a un server remoto. Inoltre, lo skimmer è dotato di funzionalità avanzate, tra cui la capacità di rilevare se gli strumenti per sviluppatori del browser sono attivi, in modo da disabilitare alcune funzioni e rendere più difficile le analisi ed essere individuato.

Curiosità: Hacker che Chattano tra di Loro

In un sito web compromesso, i ricercatori hanno scoperto qualcosa di davvero insolito: due diversi skimmer erano attivi contemporaneamente, con due gruppi di hacker che lasciavano messaggi nel codice per comunicare tra loro. Questi messaggi, inseriti sotto forma di commenti, dimostravano che gli hacker stavano negoziando la spartizione dei profitti generati dalle informazioni rubate.

Ecco alcuni dei messaggi che si sono scambiati:

- 24/09/2024: <!– 50/50 maybe? –>

- 27/09/2024: <!– I agree 50/50, you can add your code 🙂 –>

- 30/09/2024: <!– Alright ) so how can I contact you though? U have acc on exploit? –>

A quanto pare, anche i cybercriminali seguono un “codice d’onore”! 😉 cit.

Come Proteggersi dagli Skimmer

Proteggersi da uno skimmer richiede attenzione e misure preventive. Ecco alcuni consigli per chi gestisce un sito web:

- Aggiornamenti Regolari: Assicurati che il software della tua piattaforma e-commerce sia sempre aggiornato. Le vulnerabilità note vengono spesso risolte con le nuove versioni.

- Utilizza Certificati di Sicurezza (HTTPS): L’uso di un certificato SSL/TLS aiuta a garantire che i dati trasmessi tra il browser dell’utente e il server siano criptati.

- Controlli di Sicurezza Periodici: Effettua regolari controlli di sicurezza sul tuo sito web per individuare eventuali vulnerabilità o script sospetti.

- Strumenti di Protezione del Codice: Utilizza strumenti che analizzano e monitorano il codice del sito alla ricerca di modifiche sospette o non autorizzate, come i servizi offerti da Jscrambler.

Conclusione

Gli skimmer rappresentano una minaccia reale per chi gestisce un sito di e-commerce, ma con le giuste precauzioni è possibile ridurre notevolmente il rischio di diventare delle vittime. Gli attacchi possono essere sofisticati, come nel caso del Mongolian Skimmer, ma la chiave per proteggersi rimane sempre la stessa: essere vigili, aggiornare costantemente il proprio sito e utilizzare strumenti avanzati di sicurezza per monitorare e proteggere il codice.