Se siete qui è probabile che almeno una volta vi siate trovati nella situazione di voler cominciare a studiare Malware Analysis, senza, però, sapere come costruire un ambiente protetto che evitasse di mettere a rischio voi o ancora peggio la vostra azienda.

Nella seguente guida vedremo come costruire una prima sandbox ideale che vi può aiutare ad iniziare questa carriera.

Per prima cosa vi servirà un software per la creazione di macchine virtuali (da qui in poi verranno chiamate VM) e una iso di Windows.

Come software per la creazione e gestione delle VM, in questa guida useremo Virtualbox ma in caso vogliate usare VmWare i primi passaggi saranno leggermente differenti ma facilmente riconducibili; invece, se siete già in possesso di una VM con Windows oppure non necessitate di una guida per crearla saltate pure al passaggio due: Installare Flare-VM by Mandiant.

Download ISO e Creazione VM:

Dopo aver installato VirtualBox, reperibile al seguente link, procediamo con il recuperare la ISO di Windows.

Il primo passaggio sarà scaricare il MediaCreationTool di Microsoft a questo link.

Una volta scaricato ed eseguito lo strumento, dopo aver accettato le condizioni, potremo scegliere l’opzione da svolgere: Selezioniamo la creazione di un supporto per altro PC:

Dopo aver selezionato la versione che vogliamo di Windows, consigliamo un Windows10 a 64bit, possiamo procedere con l’ultima pagina dove ci chiederà come vogliamo scaricarla; scegliamo file ISO.

Una volta scelto dove salvare la nostra immagine il download partirà in automatico.

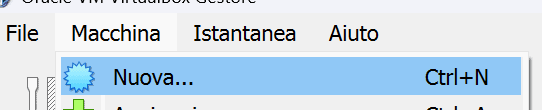

Ora non ci manca altro che aprire VirtualBox e dal menù “Macchina” selezionare Nuova:

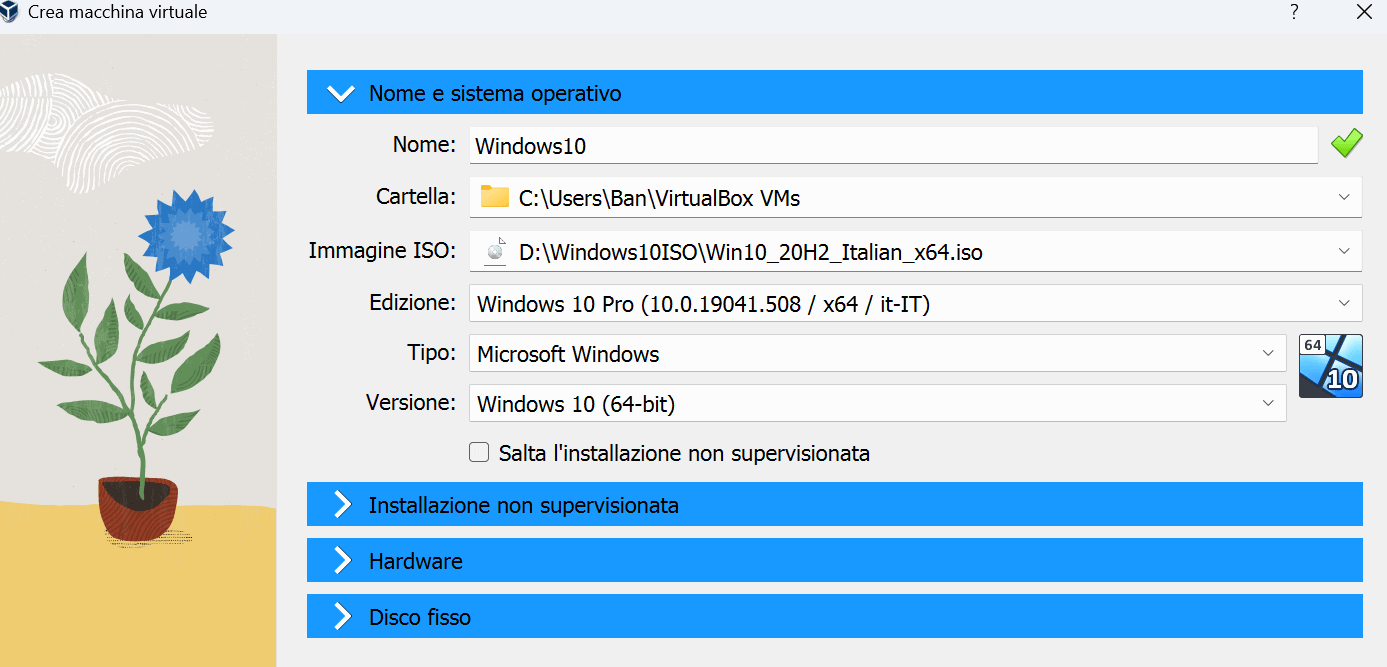

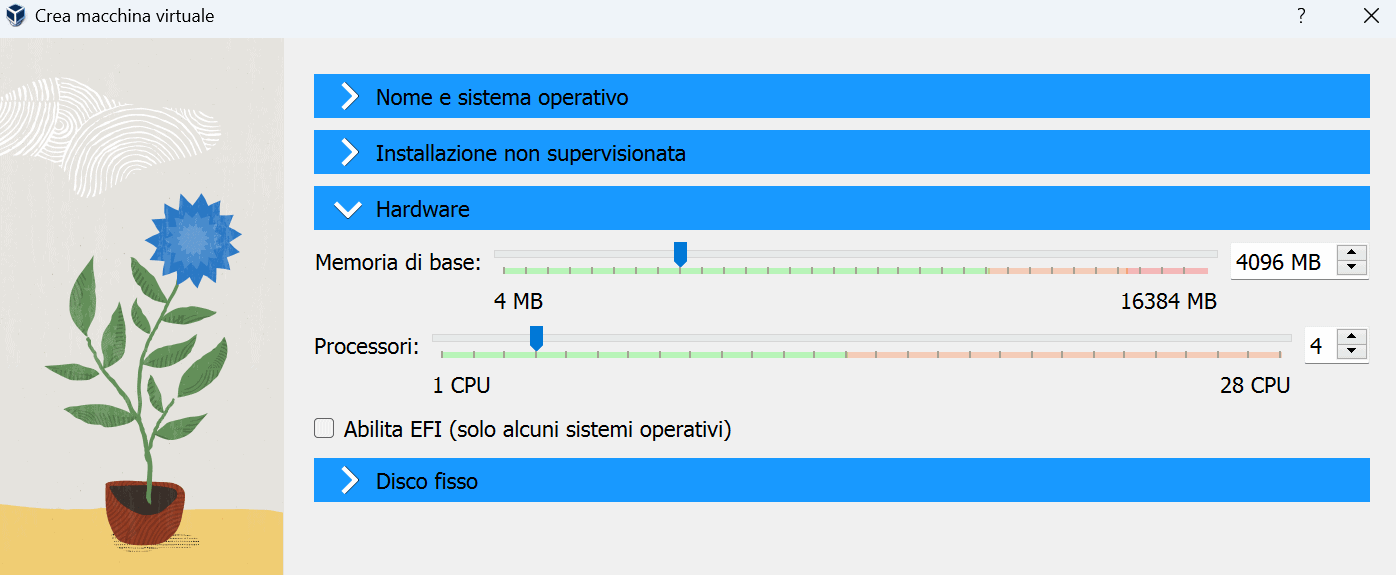

Nella finestra che si aprirà potrete dare un nome alla vostra macchina, selezionare la versione di Windows che preferite installare, in questo caso vi consigliamo Windows 10 PRO, modificare il nome e la password dell’utente Virtualbox (ricordiamo che i valori predefiniti sono: vboxuser e changeme), aggiungere delle Guest Additions che vi permetteranno di poter mettere la VM a schermo intero ed, infine, selezionare l’hardware che volete riservare alla VM.

Per quanto riguarda RAM e processori scegliete un po’ voi in base alle capacità del vostro PC, ma per non rischiare di avere una macchina troppo lenta consigliamo almeno 4GB di RAM e 4 CPU.

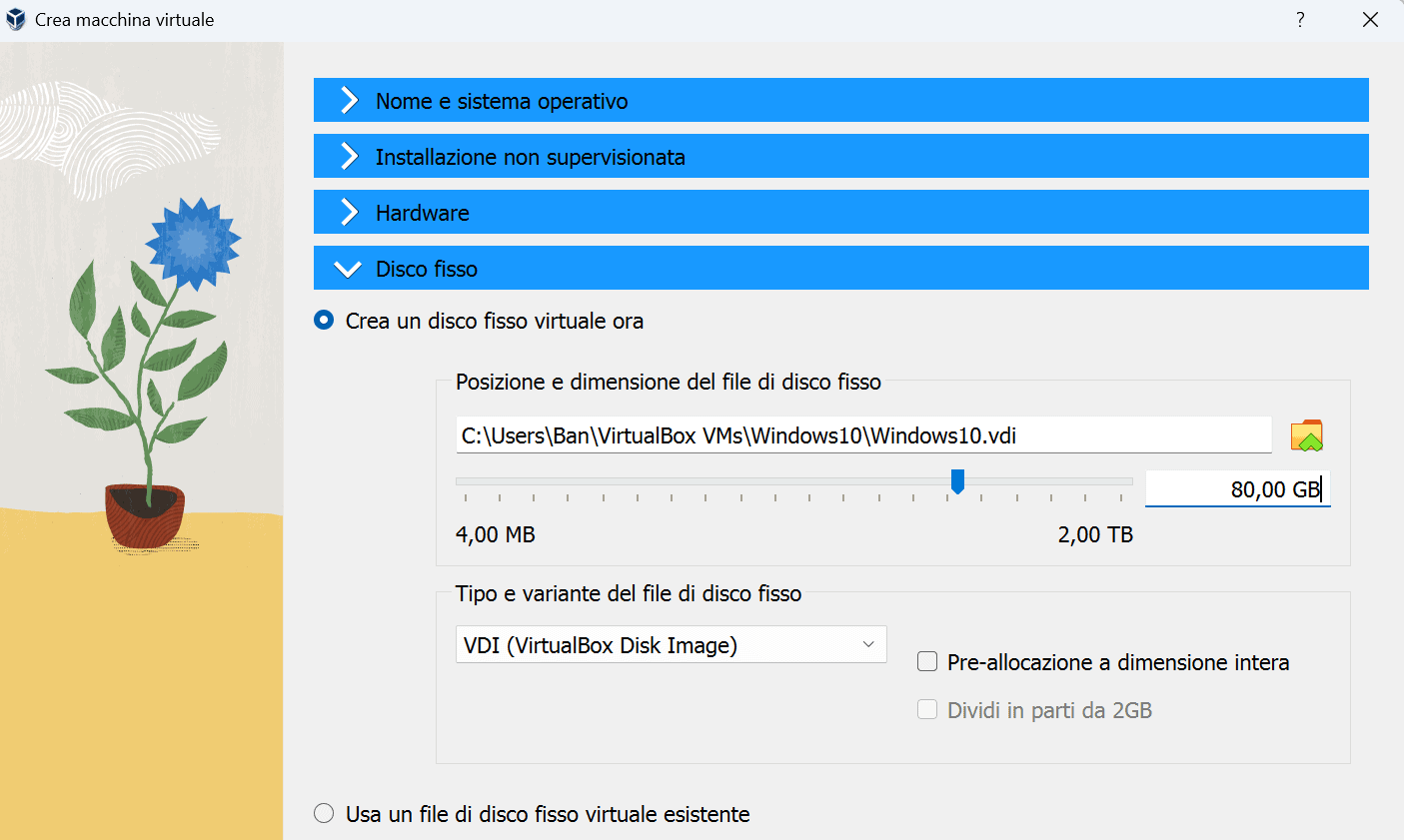

Nell’ultimo menù a tendina riguardante l’hard disk lasciate pure le impostazioni pre-impostate ma selezionate almeno 80GB (questo è il limite minimo per poter installare la Flare-VM):

Al termine dell’installazione possiamo procedere con il setting per l’ambiente per installare la Flare-VM.

Installare la Flare-VM

Prima di procedere ad installare la Flare-VM dobbiamo obbligatoriamente eseguire 3 passaggi per far sì che l’installazione vada a buon fine e non fallisca.

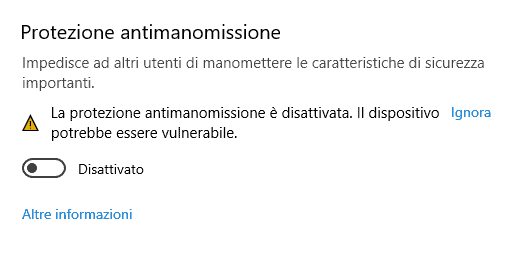

Il primo passaggio è la rimozione dell’anti-tampering (oppure protezione antimanomissione); per eseguire questo passaggio andiamo in: “Sicurezza di Windows” ->”Protezione da virus e minacce” -> sotto impostazioni di protezione da virus e minacce selezionare “Gestisci Impostazioni” -> infine cercate l’impostazione “Protezione antimanomissione” e disattivatela.

Il secondo passo è disattivare gli aggiornamenti automatici di Windows.

Per fare ciò dobbiamo semplicemente andare nella pagina “Impostazioni” -> “Aggiornamenti e sicurezza” -> “Sospendi gli aggiornamenti per 7giorni”.

Infine, l’ultimo passaggio, è quello di disattivare Windows Defender.

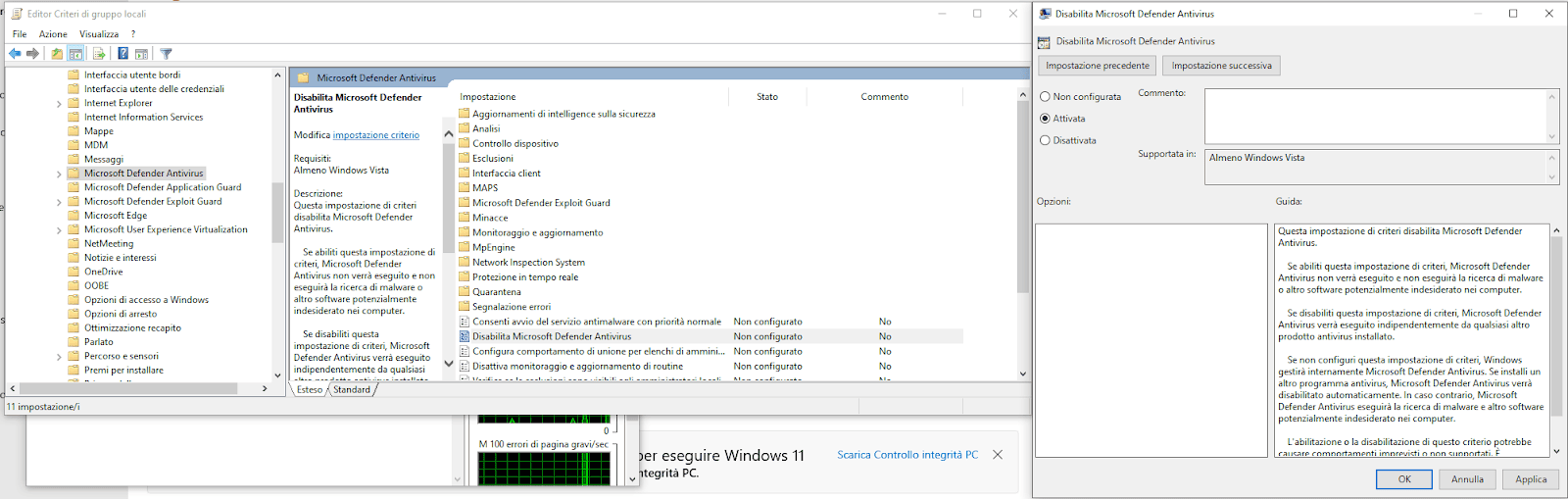

Nella barra di ricerca cercare “gpedit.msc”, cercate la voce “Configurazione computer” -> “Modelli Amministrativi” -> “Componenti di Windows” -> “Microsoft Defender Antivirus” -> “Disabilita Defender”

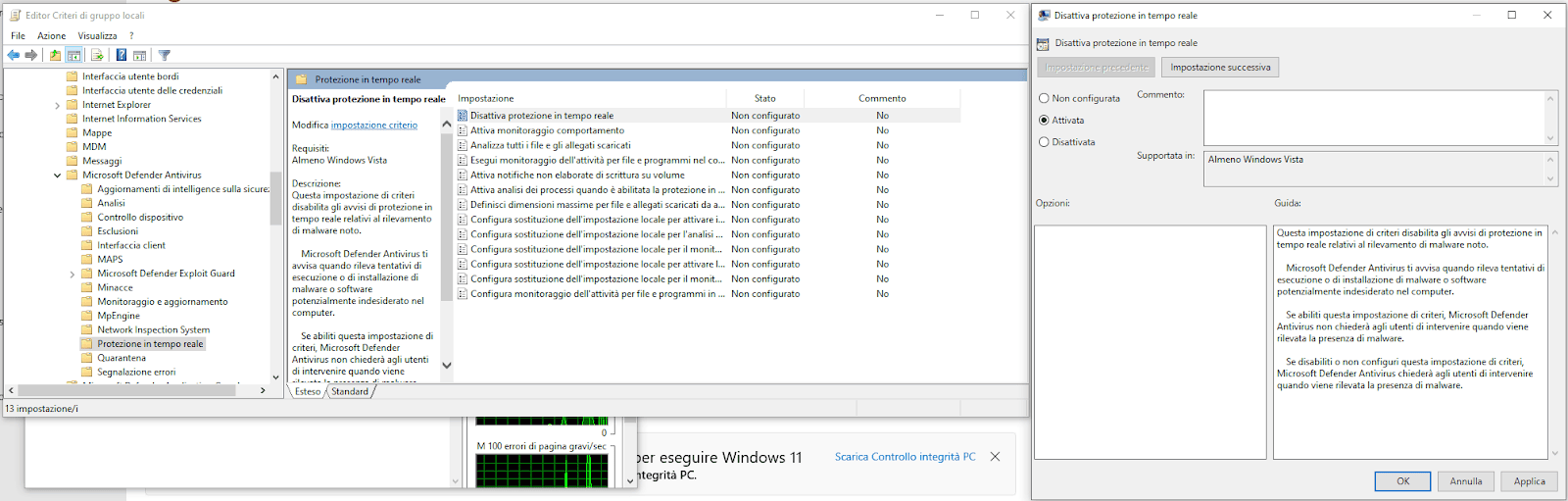

Sempre nello stesso percorso eseguiamo un passaggio ulteriore e cerchiamo “Protezione in tempo reale” e disattiviamo anche questa:

Ora abbiamo fatto tutti i passaggi e non ci resta che riavviare la VM per rendere effettivi i cambiamenti.

Una volta che la VM si sarà riavviata, effettuate uno snapshot della macchina virtuale, questo perché è alquanto comune che la Flare-VM non si installi correttamente ed effettuando uno snapshot in questo momento saremo sempre in grado di ripristinare la macchina ad un istante prima dell’installazione. Il processo di installazione, arrivati a questo punto, è molto semplice. Non ci resta che aprire una finestra di powershell, con i privilegi da amministratore, e seguire i passaggi che ci indica la pagina github della Flare-VM:

- (New-Object net.webclient).DownloadFile(‘https://raw.githubusercontent.com/mandiant/flare-vm/main/install.ps1’,”$([Environment]::GetFolderPath(“Desktop”))\install.ps1″)

- cd C:\Users\<Utente>\Desktop

- Unblock-File .\install.ps1

- set-ExecutionPolicy Unrestricted

- .\install.ps1 (oppure “.\install.ps1 -password <password utente VM>”)

Poco dopo aver avviato l’installazione vi chiederà se volete integrare plugin all’installazione, tenete conto che più ne aggiungerete più sarà lenta l’installazione (e già non ci metterà poco). Consigliamo di lasciare tutto come di default, se poi in futuro avrete bisogno di plugin aggiuntivi sarà molto più comodo installarli direttamente.

Ora armatevi di un caffè e tanta pazienza, al termine dell’installazione avremo la prima parte del nostro setup pronto.

La distro Linux per Malware Analysis: Remnux

Remnux è una distro di linux pensata principalmente per l’analisi malware. Oltre al fatto di essere un ottimo prodotto e che necessiterete di una VM Linux nella vostra carriera nella Malware Analysis, abbiamo scelto questa disto per la sua facilità nell’installazione e per i tool già presenti.

Installarla è molto semplice; per prima cosa andate sul sito ufficiale e scaricate la distro.

Al temine del download, andate su menù “Macchina” di VirualBox e scegliete la voce “Aggiungi”, et voilà, avete fatto.

Ora possiamo procedere con l’avvio di Remnux.

Setup ambiente simulato per Malware Analysis

Lo scopo di creare un ambiente separato e protetto, possiamo paragonarlo quasi ad una sandbox, è quello di rendere impossibile al malware di poter fare danni e “vedere” la nostra rete / i nostri dati. Infatti, se per creare un ambiente di analisi malware esclusivamente a livello statico è più che sufficiente una Flare-VM con qualche accorgimento nostro, quando vogliamo passare all’analisi dinamica dobbiamo assolutamente evitare che il malware possa in qualche modo contattare gli altri dispositivi della nostra rete domestica o aziendale (in particolare quando stiamo analizzando un sample sconosciuto).

L’approccio descritto in seguito è ideale per cominciare, ora infatti vedremo come creare una rete fisicamente separata dalla nostra rete domestica e con una Internet Simulation in piena regola.

Come prima cosa, andiamo su Virtualbox e clicchiamo sulla voce “Strumenti”.

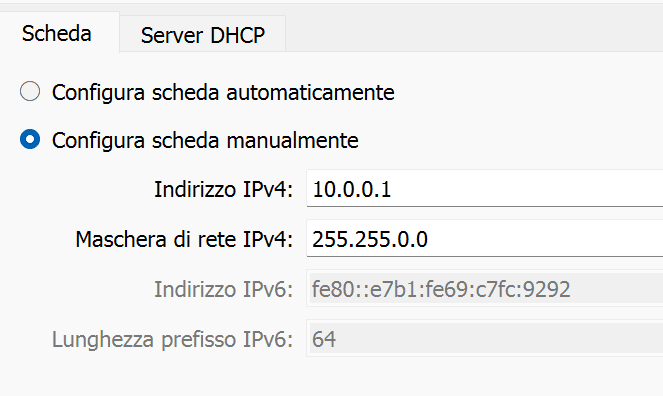

Qui abbiamo la possibilità di creare una nuova interfaccia di rete, facciamolo e usiamo come range di IP qualcosa di diverso rispetto alla nostra rete domestica per evitare di confonderci (per controllare qual è il nostro IP privato lanciamo il comando ipconfig tramite CMD):

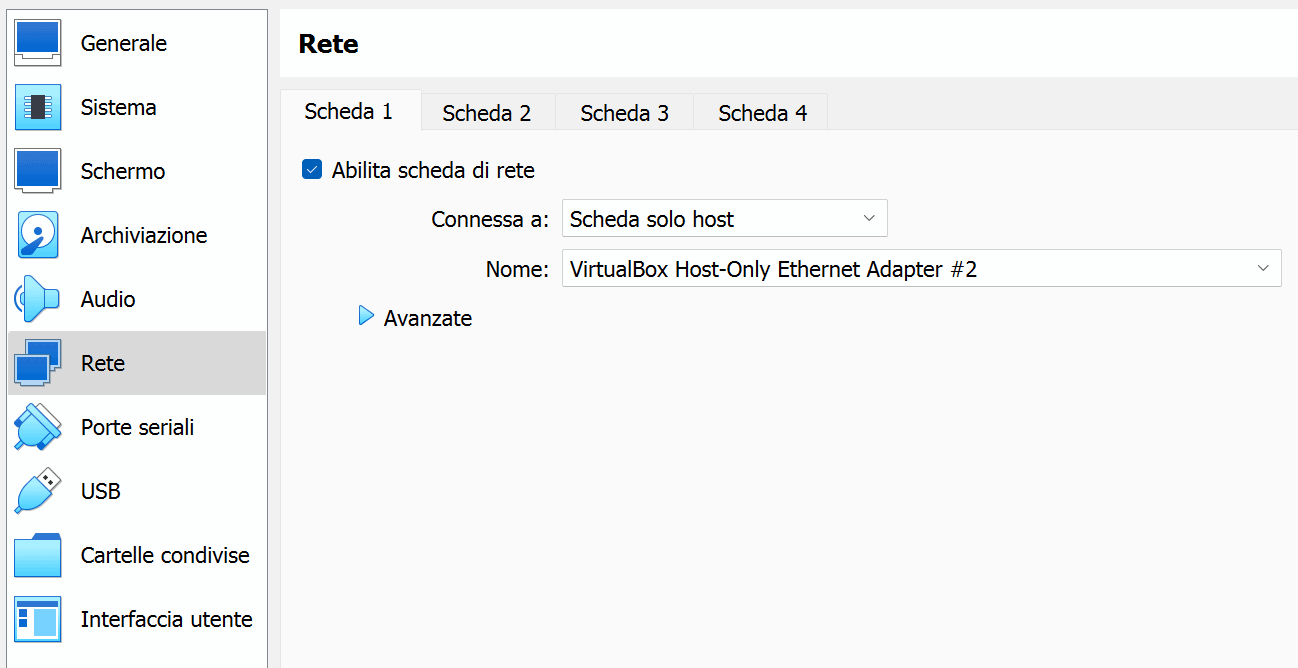

Questo è un esempio di come potete configurare questa nuova interfaccia di rete, ora andiamo nelle impostazioni delle due VM create in precedenza (Remnux e Flare) e sotto la voce “Rete” selezioniamo l’interfaccia appena creata:

Ora, dopo aver controllato che nessuna delle altre schede di rete risulti connessa, procediamo con l’avvio di entrambe le VM per il setup di INetSim.

Partiamo dalla VM con Remnux; apriamo un terminale ed eseguiamo il seguente comando per andare ad editare il file di configurazione di INetSim:

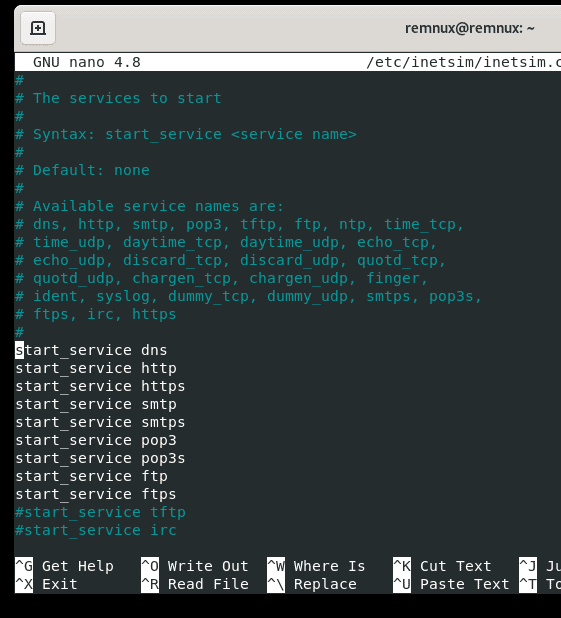

sudo nano /etc/inetsim/inetsim.conf

Ora ci ritroveremo aperto il file di configurazione, scorriamo qualche riga fino a trovare commentato #start_service dns; rimuovete il # per attivare la funzionalità.

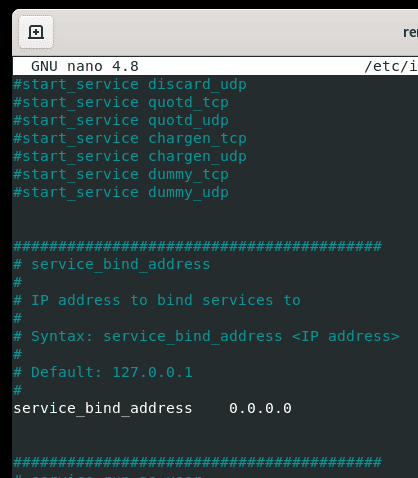

Ora dobbiamo scorrere per cercare “service_bind_address 10.10.10.1”, sostituite l’IP con 0.0.0.0 che non è altro che un’abbreviazione per dire “effettua il bind su tutte le interfacce”:

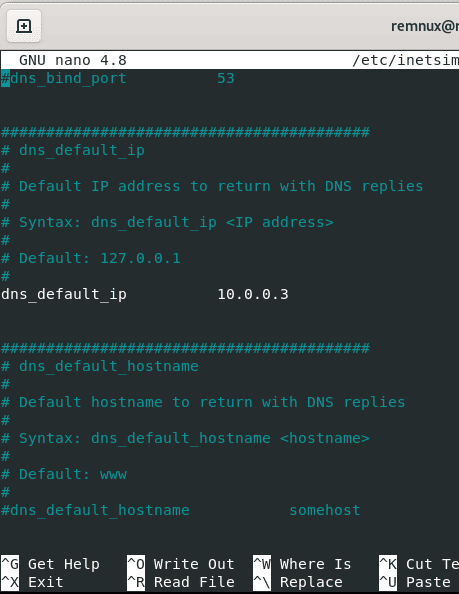

Ora scendiamo fino a trovare dns_dafault_ip 10.10.10.1, in questo caso l’IP andrà sostituito con l’IP della macchina Remnux che potete verificare aprendo un altro terminale e scrivendo “ip a”, troveremo l’IP della macchina di fianco alla voce inet.

In caso abbiate settato le schede di rete come le nostre allora molto probabilmente l’IP di Remnux sarà 10.0.0.3:

Con quest’ultimo passaggio abbiamo finito il settaggio della macchina Remnux, ora passiamo alla Flare per permettere che comunichino tra di loro.

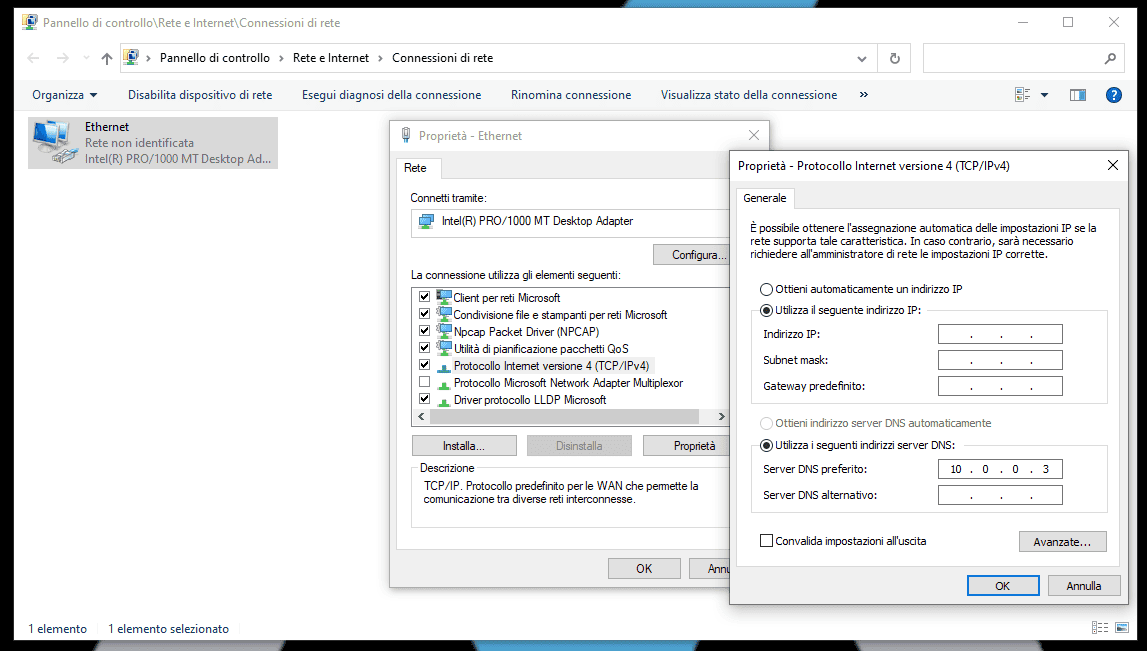

Andiamo in “Visualizza le connessioni di rete”, clicchiamo con il tasto destro la nostra interfaccia e selezioniamo proprietà.

A questo punto non ci basta che fare doppio click su “Protocollo Internet versione 4” e sotto la voce server DNS preferito inserire l’IP della macchina di Remnux.

Ora non ci resta che provare il tutto. Andiamo sulla VM Remnux, apriamo un terminale e digitiamo inetsim per vedere il nostro servizio di simulazione Internet partire.

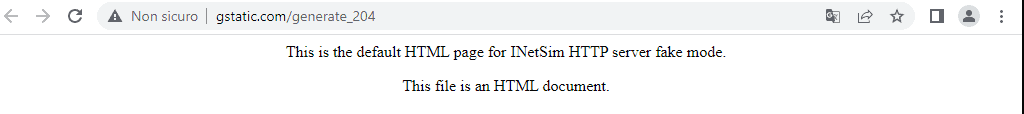

Ora torniamo sulla Flare, apriamo Chrome e digitiamo un sito a nostro piacimento come Wikipedia.com, se avete fatto tutto giusto riceverete in risposta non Wikipedia ma questa pagina:

In questo caso, congratulazioni. Avete appena configurato correttamente il vostro primo ambiente per un analisi malware.

Conclusioni: Due appunti su INetSim.

INetSim non è altro che, appunto, una simulazione, questo significa che il malware non contatterà mai davvero il proprio c2 (Command & Control server), sorge spontanea la domanda allora a che serve un ambiente così.

La risposta è che questo è un primo ambiente basilare, in un altro articolo spiegheremo come farne uno più avanzato, ma per il 90% dei casi studio questo ambiente è ideale perché non si rischia assolutamente nulla, è quindi perfetto per chi è alle prime armi in questo mondo.

In secondo luogo, INetSim restituirà sempre un 200 ad ogni richiesta effettuata, questo significa che quando eseguirete un malware che farà un ping verso il suo c2 per decidere se effettuare la sua esecuzione o meno, il contatto andrà a buon fine ed il malware non capirà di essere in un ambiente, in realtà, senza rete.

Ma non è finita qui, c’è un’altra funzione di INetSim che è molto pratica e riguarda tutti quei sample che scaricano un secondo stage; ecco, INetSim restituirà un 200 anche a questa richiesta (questo vi permetterà di analizzare anche malware di cui il c2 è stato spostato o disattivato temporaneamente) e creerà un falso secondo stage che salverà esattamente nella posizione richiesta dal malware permettendoci così di capire in maniera più approfondita il behaviour di quest’ultimo.

Nei prossimi articoli vedremo come sfruttare al meglio questo fantastico ambiente appena creato.